基本介紹

- 中文名:基於主機入侵檢測系統

- 外文名:Host-based IDS,HIDS

- 類型:系統

- 對象:主機入侵

基於主機的入侵檢測系統(Host-based IDS,HIDS)出現在20世紀80年代初期,那時網路規模還比較小,而且網路之間也沒有完全互連。在這樣的環境裡,檢查可疑行為的審計記錄...

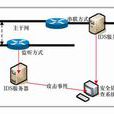

主機入侵檢測系統(host—based IDS,HIDS)的檢測目標主要是主機系統和本地用戶。檢測原理是在每個需要保護的端系統(主機)上運行代理程式(agent),以主機的審計數據、...

IDS是英文“Intrusion Detection Systems”的縮寫,中文意思是“入侵檢測系統”。專業上講就是依照一定的安全策略,通過軟、硬體,對網路、系統的運行狀況進行監視,盡...

主機入侵檢測系統(HIDS,Host intrusion detection systems)和網路入侵檢測系統(NIDS,network intrusion detection systems)是針對電腦和網路的安全管理方法。...

入侵檢測(Intrusion Detection),顧名思義,就是對入侵行為的發覺。他通過對計算機網路或計算機系統中若干關鍵點收集信息並對其進行分析,從中發現網路或系統中是否有...

入侵檢測是指“通過對行為、安全日誌或審計數據或其它網路上可以獲得的信息進行操作,檢測到對系統的闖入或闖入的企圖”。入侵檢測是檢測和回響計算機誤用的學科,其...

IDS是英文“Intrusion Detection Systems”的縮寫,中文意思是“入侵檢測系統”。專業上講就是依照一定的安全策略,對網路、系統的運行狀況進行監視,儘可能發現各種攻擊...

IDS(入侵檢測系統)網路安全本身的複雜性,被動式的防禦方式顯得力不從心。...... IDS(入侵檢測系統)網路安全本身的複雜性,被動式的防禦方式顯得力不從心。...

第3章入侵檢測技術的分類3.1入侵檢測的信息源3.2分類方法3.3具體的入侵檢測系統習題第4章基於主機的入侵檢測技術4.1審計數據的獲取...

與異常入侵檢測系統、模式串匹配與入侵檢測、基於主機的入侵檢測系統、基於網路的入侵檢測系統、典型的入侵檢測技術、基於主體的分散式的入侵檢測系統、入侵檢測系統的...

主機異常檢測是入侵檢測的一種手段,主要的目的是在事件發生後提供足夠的分析來阻止迸一步的攻擊。...

黑客入侵防護系統原始碼分析作品目錄 編輯 第1章 入侵檢測系統概述 1. 1 入侵檢測系統的現狀 1. 1. 1 濫用檢測與非規則檢測技術 1. 1. 2 基於主機與基於...

《入侵檢測技術導論》是2004年機械工業出版社出版的圖書,作者是唐正軍 。全書共分為14章,內容包括:黑客攻擊主要手段以及入侵檢測技術的相關問題;主要操作系統的檔案...

入侵檢測系統(Intrusion-detection system,下稱“IDS”)是一種對網路傳輸進行即時監視,在發現可疑傳輸時發出警報或者採取主動反應措施的網路安全設備。它與其他網路安全...

第8章系統入侵檢測與防禦8.1入侵檢測系統8.1.1入侵檢測系統的概念8.1.2基於主機的入侵檢測系統8.1.3基於網路的入侵檢測系統8.1.4混合型入侵檢測系統8.2入侵...

網路安全檢測系統可分為兩類:基於主機的入侵檢測系統用於保護關鍵套用的伺服器,實時監視可疑的連線、系統日誌檢查,非法訪問的闖入等,並且提供對典型套用的監視如Web...

本書詳細論述了網路入侵檢測及其系統設計的原理和技術。在簡要介紹了網路入侵檢測的意義、方法、已有技術及存在的問題之後,分別對基於關鍵主機的異常檢測,濫用檢測的不...

並介紹了相應的防範措施;第7章闡述了防火牆技術,給出了防火牆的創建步驟;第8章闡述了入侵與檢測技術、入侵檢測系統的實現方法、密罐與密網;第9章介紹了計算機反...

HIDS全稱是Host-based Intrusion Detection System,即基於主機型入侵檢測系統。作為計算機系統的監視器和分析器,它並不作用於外部接口,而是專注於系統內部,監視系統全部...

在講述密碼技術時,融入了基於生物特徵的密碼技術、資料庫加密技術、光差加密技術...4.11 入侵檢測技術4.11.1 基本概念4.11.2 基於主機的入侵檢測系統4.11.3...

第10章入侵檢測10.1入侵檢測概述10.1.1入侵檢測基本概念10.1.2入侵檢測系統基本模型10.2入侵檢測系統分類10.2.1基於主機的入侵檢測系統10.2.2基於網路的入侵...

IDS是英文“Intrusion Detection Systems”的縮寫,中文意思是“入侵檢測系統”。Categories為1.分類2.類別3.分類 範疇的意思。 IDS可分十種。分別是IDS分類1-...

計算機網路操作系統安全基礎知識、計算機網路攻擊與入侵技術、計算機網路病毒及反病毒技術、計算機網路站點的安全技術、數據加密技術基礎知識、防火牆與入侵檢測技術、網路...

並針對各種攻擊方法介紹對應的檢測或防禦技術,此外,還簡要闡述了目前套用較為廣泛的多種典型防禦手段,包括加密、身份認證、防火牆、入侵檢測系統、虛擬專用網、蜜罐...

4.11入侵檢測技術4.11.1基本概念4.11.2基於主機的入侵檢測系統4.11.3基於網路的入侵檢測系統4.11.4現有入侵檢測技術的局限性4.11.5Windows簡單安全入侵檢測...