IPMItool 是一個簡單的命令行接口,用於管理基於 IPMI 啟用的設備。

基本介紹

- 外文名:iptool

- 含義:一個簡單的命令行接口

- 基於: IPMI 啟用的設備

- 不依賴:作業系統

簡介,設定捕包選項,體驗“捕包分析”,IP包回放,通訊協定分析,數據塊匹配,分析捕獲包,

簡介

通過核心設備驅動程式或通過 LAN 接口,您可使用此實用程式執行 IPMI 功能。IPMItool 使您能夠不依賴於作業系統而管理系統的現場可更換部件 (FRU)、監視系統健康狀態以及監視並管理系統環境。

IPMItool is a utility for managing and configuring devices that support the Intelligent Platform Management Interface (IPMI) version 1.5 and version 2.0 specifications. IPMI is an open standard for monitoring, logging, recovery, inventory, and control of hardware that is implemented independent of the main CPU, BIOS, and OS. The service processor (or Baseboard Management Controller, BMC) is the brain behind platform management and its primary purpose is to handle the autonomous sensor monitoring and event logging features.

The ipmitool program provides a simple command-line interface to this BMC. It features the ability to read the sensor data repository (SDR) and print sensor values, display the contents of the System Event Log (SEL), print Field Replaceable Unit (FRU) inventory information, read and set LAN configuration parameters, and perform remote chassis power control.

It was originally written to take advantage of IPMI-over-LAN interfaces but is also capable of using a system interface as provided by a kernel device driver such as OpenIPMI on Linux and BMC on Solaris 10 or the new OpenIPMI-compatible driver in FreeBSD.

設定捕包選項

1、選捕包網卡,如下圖:

如上圖

1、選擇好捕包網卡,左連還有一些其它捕包條件供選擇,如果當所選網卡不支持“雜項接收”功能,系統會提示相應信息,出現該情況時您將無法獲取與本網卡無關的數據包,換言之,您無法獲取其他電腦之間的通訊包,所以, 建議您更換網卡。 不支持“雜項接收”的網卡,多數為一部分無線網卡及少數專用伺服器/筆記本網卡。

2、協定過濾

通常情況下,可不選,除非您對協定類型較為熟悉。

3、設定捕包緩衝

確省的捕包緩衝區大小為1M,如果您的要追蹤的網路規模較大,可適當調大該值;另外,如果追蹤主機CPU 處理能力不夠,也需加大緩衝;否則,可能出現丟包的情況。

4、IP過濾

IP過濾里可以設定想要捕包的IP位址或是設定要排除的IP位址等信息。

5、連線埠過濾

連線埠過濾過濾里可以設定想要捕包的連線埠或是設定要排除過濾的連線埠等信息。

體驗“捕包分析”

1、設定捕包過濾項

這裡的過濾和“追蹤任務”過濾設定是獨立分開的,請不要混淆,其可選內容項更多。點過濾按鈕,如下圖:

上述選項中,最為複雜的是“數據塊匹配”部分,詳細的介紹將在下面的章節部分出現,這裡只需要配置好正確的網卡即可,其他選項可以不做任何設定。

2、開始捕獲,點開始按鈕。

通過上述步驟,基本上可以體驗到該產品的最基礎的功能。

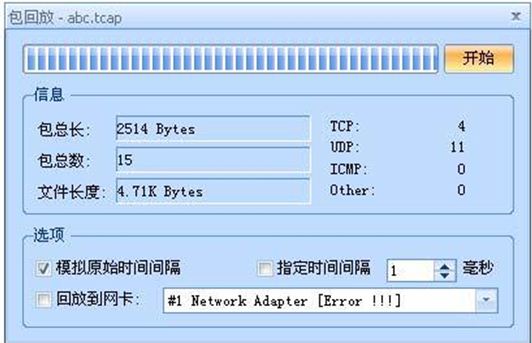

IP包回放

IP包回放的目的是:

1、有助於了解原始包通訊的地理分布情況。

2、通過將IP包回放到網卡上,模擬原始IP包在網路上傳輸情況,也可供同類捕包軟體捕獲分析。

通訊協定分析

捕包準備

開始捕包前,用戶需先進行過濾設定,選項內容包括:

選網卡

如果您有多塊網卡,需要選中能捕包到預想中的數據的網卡。

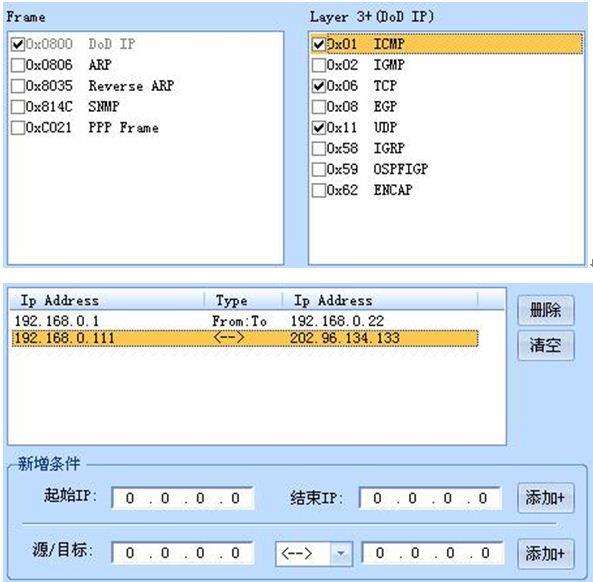

協定過濾

針對Internet通訊部分,常見的IP包類型為:TCP/UDP/ICMP。絕大部分是TCP連線的,比如HTTP(s)/SMTP/POP3/FTP/TELNET等等;一部分聊天軟體中除了採用TCP通訊方式外,也採用了UDP的傳輸方式,如QQ/SKYPE等;而常見的ICMP包是由客戶的Ping產生的。設定界面如下:

IP過濾

“IP過濾”在捕包過濾使用最為常見,IP匹配主要分兩類:一是不帶通訊方向,單純的是範圍的匹配,如上圖中的“From:to”類型;另外一類是帶通訊方向的一對一匹配,如上圖“< -- >”類型,不僅匹配IP位址,也匹配通訊的源IP和目標IP的方向。

連線埠過濾

“連線埠過濾”只針對兩種類型的DoD-IP包:TCP/UDP。

數據區大小

“數據區大小” 的匹配針對所有DoD-IP類型包,不過需要說明的是,TCP/UDP的IP數據區是以實際數據區位置開始計算的,而其他類型的則把緊隨IP包頭後面的部分當作數據區。

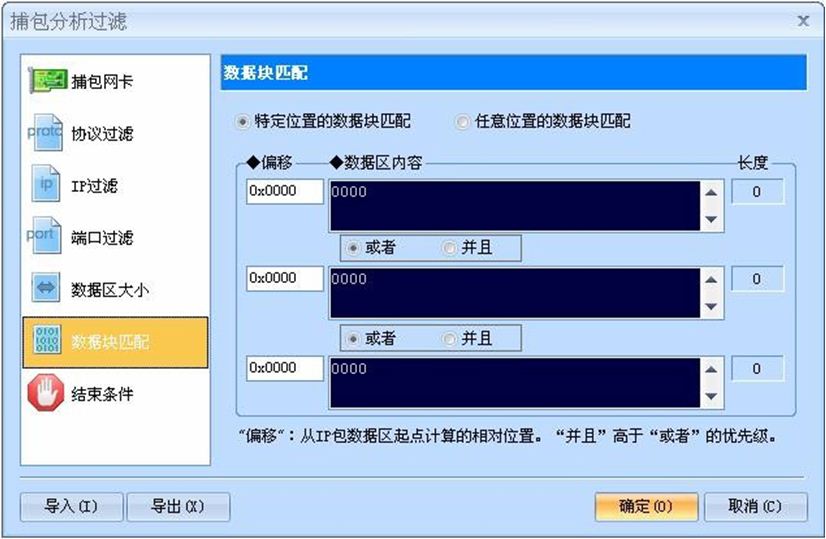

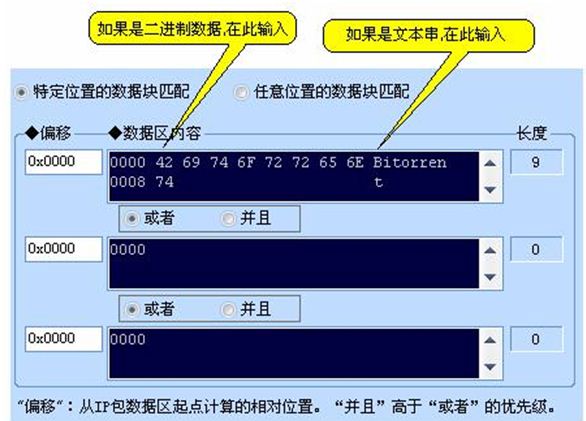

數據塊匹配

“數據塊匹配”較為複雜,但卻非常有用,設定界面如下:

在這裡,用戶可以輸入文本,也可以輸入二進制,可以選擇特定位置的匹配,也可以選擇任意位置的匹配,總之,該設定非常靈活好用。

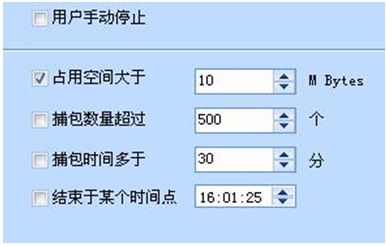

結束條件

如下圖,預設條件下,當捕獲的包占用空間多餘10M時,自動停止。

結束於某個時間點,是指捕包的截止時間。

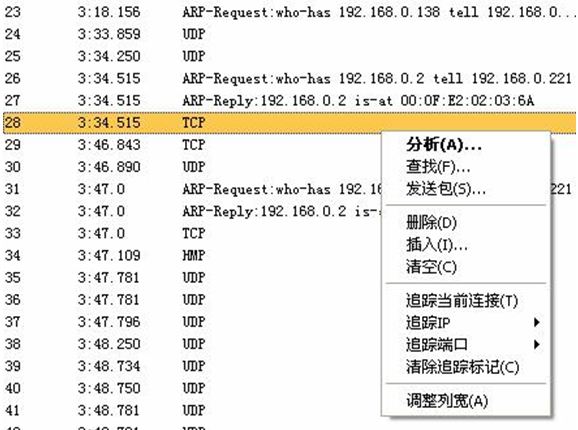

分析捕獲包

用戶按下“開始”按鈕啟動捕包功能後,列表框中會自動顯示出符合條件的數據包,並附帶簡單的解析。用滑鼠右鍵點擊內容,彈出下圖中的選單:

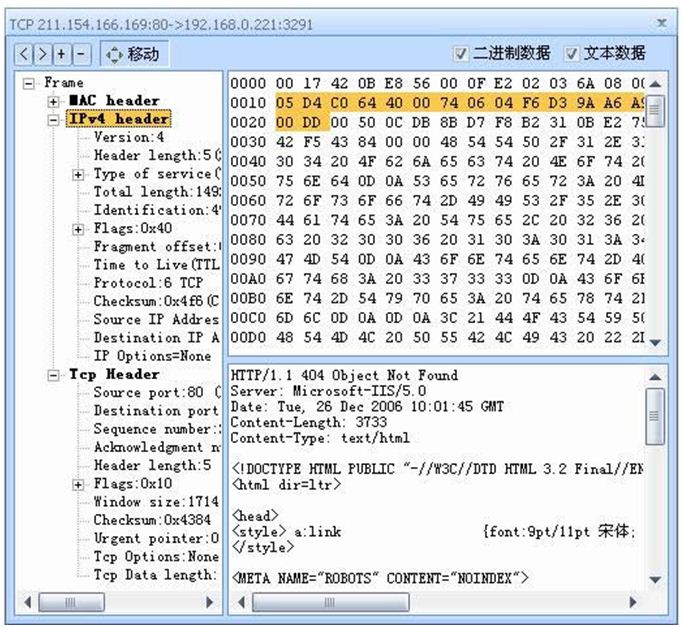

選中“分析”,出現下面的畫面:

上圖中,左邊和右下部分是分析結果,右上部是原始二進制代碼,選中左邊某一條目時,在右邊二進制區域的色塊和其一一對應。

如果用戶以前少有接觸協定分析部分,IPTOOL可以很好地協助您深入了解TCP/IP協定。我們將在網站定期提供一些捕獲樣例包,協助用戶學習分析各種類型的IP包。

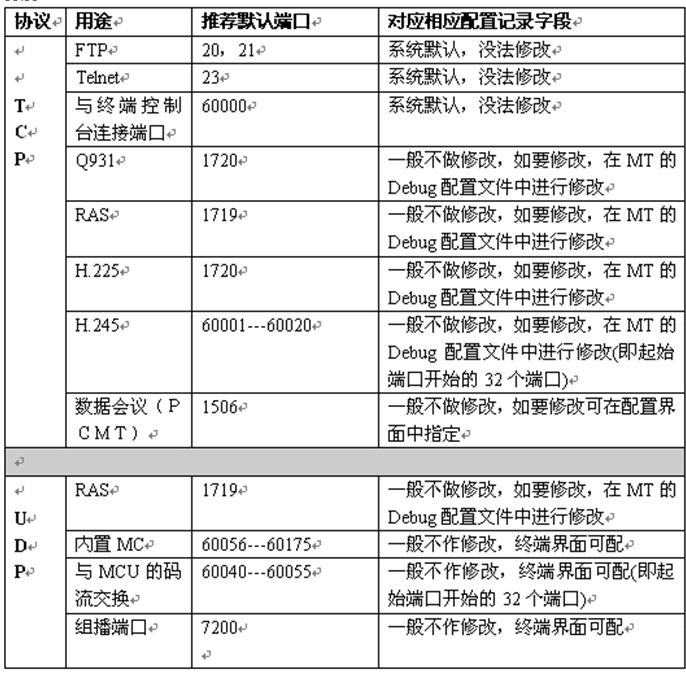

終端需要開啟的連線埠