基本定義

晶片解密是指從已經被加密了的晶片里,把存儲的代碼拷貝出來。嵌入了程式代碼的晶片有很多種,而MCU只是其中一種。

單片機(MCU)一般都有內部

EEPROM/FLASH供用戶存放程式和工作數據。為了防止未經授權訪問或拷貝單片機的機內程式,大部分單片機都帶有

加密鎖定位或者加密位元組,以保護片內程式。如果在編程時加密鎖定位被

使能(鎖定),就無法用普通

編程器直接讀取單片機內的程式,這就叫單片機加密或

晶片加密。單片機攻擊者藉助專用設備或者自製設備,利用單片機晶片設計上的漏洞或

軟體缺陷,通過多種技術手段,就可以從晶片中提取關鍵信息,獲取單片機內程式這就叫

晶片解密。

晶片解密又叫

單片機解密,

單片機破解,

晶片破解,

IC解密,但是這嚴格說來這幾種稱呼都不科學,但已經成了習慣叫法,我們把

CPLD解密,DSP解密都習慣稱為晶片解密。單片機只是能裝載程式晶片的其中一個類。能

燒錄程式並能加密的晶片還有DSP,CPLD,PLD,

AVR,ARM等。也有專門設計有加密算法用於專業加密的晶片或

設計驗證廠家代碼工作等

功能晶片,該類晶片也能實現防止電子產品複製的目的。

解密方法

軟體攻擊

該技術通常使用處理器

通信接口並利用協定、

加密算法或這些算法中的

安全漏洞來進行攻擊。軟體攻擊取得成功的一個典型事例是對早期ATMEL AT89C 系列單片機的攻擊。攻擊者利用了該系列單片機擦除操作時序設計上的漏洞,使用自編程式在擦除

加密鎖定位後,停止下一步擦除片內

程式存儲器數據的操作,從而使加過密的單片機變成沒加密的單片機,然後利用編程器讀出片內程式。

至於在其他加密方法的基礎上,可以研究出一些設備,配合一定的軟體,來做軟體攻擊。

電子探測攻擊

該技術通常以高時間解析度來監控處理器在正常操作時所有電源和接口連線的模擬特性,並通過監控它的電磁輻射特性來實施攻擊。因為單片機是一個活動的電子器件,當它執行不同的指令時,對應的電源功率消耗也相應變化。這樣通過使用特殊的

電子測量儀器和數學統計方法分析和檢測這些變化,即可獲取單片機中的特定關鍵信息。

至於RF編程器可以直接讀出老的型號的加密MCU中的程式,就是採用這個原理。

過錯產生技術

該技術使用異常工作條件來使處理器出錯,然後提供額外的訪問來進行攻擊。使用最廣泛的過錯產生攻擊手段包括電壓衝擊和

時鐘衝擊。低電壓和高電壓攻擊可用來禁止

保護電路工作或強制處理器執行錯誤操作。時鐘瞬態跳變也許會復位保護電路而不會破壞受保護信息。電源和時鐘瞬態跳變可以在某些處理器中影響單條指令的解碼和執行。

探針技術

該技術是直接暴露晶片內部連線,然後觀察、操控、干擾單片機以達到攻擊目的。

為了方便起見,人們將以上四種攻擊技術分成兩類,一類是侵入型攻擊(物理攻擊),這類攻擊需要破壞封裝,然後藉助半導體測試設備、顯微鏡和微

定位器,在專門的實驗室花上幾小時甚至幾周時間才能完成。所有的微探針技術都屬於侵入型攻擊。另外三種方法屬於非侵入型攻擊,被攻擊的單片機不會被物理損壞。在某些場合非侵入型攻擊是特別危險的,這是因為非侵入型攻擊所需設備通常可以自制和升級,因此非常廉價。

大部分非侵入型攻擊需要攻擊者具備良好的處理器知識和軟體知識。與之相反,侵入型的

探針攻擊則不需要太多的初始知識,而且通常可用一整套相似的技術對付寬範圍的產品。因此,對單片機的攻擊往往從侵入型的

反向工程開始,積累的經驗有助於開發更加廉價和快速的非侵入型攻擊技術。

解密過程

侵入型攻擊的第一步是揭去

晶片封裝(簡稱“開蓋”有時候稱“開封”,英文為“DECAP”,decapsulation)。有兩種方法可以達到這一目的:第一種是完全溶解掉晶片封裝,暴露金屬連線。第二種是只移掉矽核上面的塑膠封裝。第一種方法需要將晶片綁定到測試夾具上,藉助綁定台來操作。第二種方法除了需要具備攻擊者一定的知識和必要的技能外,還需要個人的智慧和耐心,但操作起來相對比較方便,完全家庭中操作。

晶片上面的塑膠可以用小刀揭開,晶片周圍的環氧樹脂可以用濃硝酸腐蝕掉。熱的

濃硝酸會溶解掉晶片封裝而不會影響晶片及連線。該過程一般在非常乾燥的條件下進行,因為水的存在可能會侵蝕已暴露的鋁線連線 (這就可能造成解密失敗)。

接著在超聲池裡先用丙酮清洗該晶片以除去殘餘

硝酸,並浸泡。

最後一步是尋找保護熔絲的位置並將保護熔絲暴露在紫外光下。一般用一台放大倍數至少100倍的顯微鏡,從編程電壓輸入腳的連線跟蹤進去,來尋找保護熔絲。若沒有顯微鏡,則採用將晶片的不同部分暴露到紫外光下並觀察結果的方式進行簡單的搜尋。操作時套用不透明的紙片覆蓋晶片以保護

程式存儲器不被紫外光擦除。將保護熔絲暴露在紫外光下5~10分鐘就能破壞掉保護位的保護作用,之後,使用簡單的

編程器就可直接讀出程式存儲器的內容。

對於使用了防護層來保護

EEPROM單元的單片機來說,使用紫外光復位保護電路是不可行的。對於這種類型的單片機,一般使用微

探針技術來讀取

存儲器內容。在

晶片封裝打開後,將晶片置於顯微鏡下就能夠很容易的找到從存儲器連到電路其它部分的

數據匯流排。由於某種原因,晶片鎖定位在編程模式下並不鎖定對存儲器的訪問。利用這一缺陷將探針放在數據線的上面就能讀到所有想要的數據。在編程模式下,重啟讀過程並連線探針到另外的數據線上就可以讀出程式和數據存儲器中的所有信息。

還有一種可能的攻擊手段是藉助顯微鏡和雷射切割機等設備來尋找保護熔絲,從而尋查和這部分電路相聯繫的所有信號線。由於設計有缺陷,因此,只要切斷從保護熔絲到其它電路的某一根信號線(或切割掉整個加密電路)或連線1~3根金線(通常稱FIB:focused ion beam),就能禁止整個保護功能,這樣,使用簡單的編程器就能直接讀出程式存儲器的內容。

雖然大多數普通單片機都具有熔絲燒斷保護單片機內代碼的功能,但由於通用低檔的單片機並非定位於製作安全類產品,因此,它們往往沒有提供有針對性的防範措施且安全級別較低。加上單片機套用場合廣泛,銷售量大,廠商間

委託加工與

技術轉讓頻繁,大量技術資料外瀉,使得利用該類晶片的設計漏洞和廠商的測試接口,並通過修改熔絲保護位等侵入型攻擊或非侵入型攻擊手段來讀取單片機的內部程式變得比較容易。

建議

任何一款單片機從理論上講,攻擊者均可利用足夠的投資和時間使用以上方法來攻破。這是系統設計者應該始終牢記的基本原則。因此,作為電子產品的設計工程師非常有必要了解當前單片機攻擊的最新技術,做到知己知彼,心中有數,才能有效防止自己花費大量金錢和時間辛辛苦苦設計出來的產品被人家一夜之間仿冒的事情發生。根據解密實踐提出下面建議:

(1)在選定

加密晶片前,要充分調研,了解晶片解密技術的新進展,包括哪些單片機是已經確認可以破解的。儘量不選用已可破解或同系列、同型號的晶片選擇採用新工藝、新結構、上市時間較短的單片機,如可以使用ATMEGA88PA,這種國內破解的費用一需要6K左右,另外相對難解密的有ST12系列,dsPIC30F系列等;其他也可以和

CPLD結合加密,這樣解密費用很高,解密一般的CPLD也要1萬左右。

(2)儘量不要選用

MCS51系列單片機,因為該單片機在國內的普及程度最高,被研究得也最透。

(3)產品的原創者,一般具有產量大的特點,所以可選用比較生僻、偏冷門的單片機來加大仿冒者採購的難度,選用一些生僻的單片機,比如ATTINY2313,AT89C51RD2,AT89C51RC2,motorola單片機等比較難解密的晶片,目前國內會開發使用熟悉motorola單片機的人很少,所以破解的費用也相當高,從3000~3萬左右。

(4)在設計成本許可的條件下,應選用具有硬體自毀功能的智慧卡晶片,以有效對付物理攻擊;另外程式設計的時候,加入時間到計時功能,比如使用到1年,自動停止所有功能的運行,這樣會增加破解者的成本。

(5)如果條件許可,可採用兩片不同型號單片機互為備份,相互驗證,從而增加破解成本。

(6)打磨掉晶片型號等信息或者重新印上其它的型號,以假亂真(注意,反面有

LOGO的也要抹掉,很多晶片,解密者可以從反面判斷出型號,比如51,

WINBOND,

MDT等)。

(7)可以利用單片機未公開,未被利用的標誌位或單元,作為軟體標誌位。

(8)利用MCS-51中A5指令加密,其實世界上所有資料,包括英文資料都沒有講這條指令,其實這是很好的加密指令,A5功能是二位元組空操作指令加密方法在A5後加一個二位元組或三位元組

操作碼,因為所有

反彙編軟體都不會反彙編A5指令,造成正常程式反彙編亂套,執行程式無問題仿製者就不能改變你的

源程式。

(9)你應在程式區寫上你的大名單位開發時間及仿製必究的說法,以備獲得法律保護;另外寫上你的大名的時候,可以是隨機的,也就是說,採用某種算法,外部不同條件下,你的名字不同,比如等,這樣比較難反彙編修改。

(10)採用高檔的編程器,燒斷內部的部分管腳,還可以採用自製的設備燒斷金線,這個目前國內幾乎不能解密,即使解密,也需要上萬的費用,需要多個母片。

(11)採用保密矽膠(

環氧樹脂灌封膠)封住整個電路板,PCB上多一些沒有用途的

焊盤,在矽膠中還可以摻雜一些沒有用途的元件,同時把MCU周圍電路的電子元件儘量抹掉型號。

(12)對SyncMos,Winbond單片機,將把要

燒錄的檔案轉成HEX檔案,這樣燒錄到晶片內部的程式空位自動添00,如果你習慣BIN檔案,也可以用

編程器把空白區域中的FF改成00,這樣一般解密器也就找不到晶片中的空位,也就無法執行以後的解密操作。

(13)比較有水平的加密例如:18F4620有內部鎖相環可以利用RC震蕩產生高精度的時鐘,利用上電時擦除18F4620的內部數據,所以導致解密出來的檔案根本不能用。

(14) NEC系列單片機作為日系晶片的代表,單片機中設計了充足的保護措施來保證其程式代碼的安全,同時,該系列單片機沒有PROGRAM READ功能,因此無法利用編程器將程式讀出。(註:用

編程器給晶片編程時的校驗功能並不是將程式讀出來進行校驗,而是編程器將數據送給晶片,由晶片核心獨立完成與存儲區數據的比較,然後將比較結果返回給編程器)。

當然,要想從根本上防止單片機被解密,那是不可能的,加密技術不斷發展,

解密技術也不斷發展,至今不管哪個單片機,只要有人肯出錢去做,基本都可以做出來,只不過代價高低和周期長短的問題,編程者還可以從法律的途徑對自己的開發作出保護(比如專利)。

發展趨勢

由於晶片解密屬於法律邊緣的行業,隨著專利概念的加強和知識保護的加強,晶片解密會慢慢向為程式研究服務方向發展,而不是如今的產品複製方向。

套用範圍

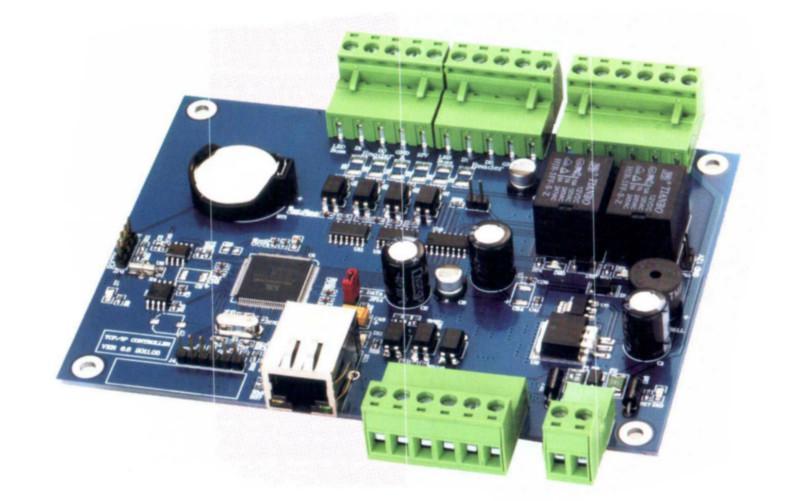

晶片解密主要套用在

PCB抄板方面。PCB抄板,即在已經有電子產品實物和電路板實物的前提下,利用反向研發技術手段對電路板進行逆向解析,將原有產品的PCB檔案、

物料清單(BOM)檔案、原理圖檔案等

技術檔案以及PCB

絲印生產檔案進行1:1的還原,然後再利用這些技術檔案和生產檔案進行

PCB制板、元器件焊接、

飛針測試、電路板調試,完成原電路板樣板的完整複製。

PCB抄板除了對電路板複製的簡單概念,還包括了板上一些

加密晶片的解密,這是晶片解密的主要套用範圍。