基本介紹

- 中文名:WORD文檔殺手

- 病毒類型:蠕蟲

- 病毒大小:53248位元組

- 傳播方式:網路

具體技術特徵

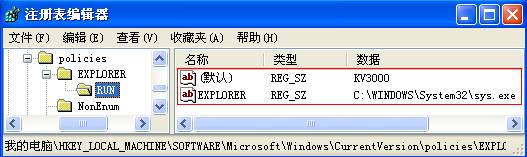

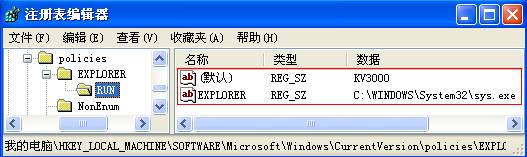

自動執行

自動執行 病毒運行後顯示的對話框

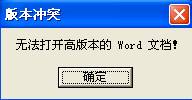

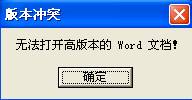

病毒運行後顯示的對話框

自動執行

自動執行 病毒運行後顯示的對話框

病毒運行後顯示的對話框該病毒運行後會搜尋軟碟、隨身碟等移動存儲磁碟和網路映射驅動器上的Word文檔(*.doc)檔案,並用試圖用自身覆蓋找到的Word文檔,達到傳播的目的,同時也破壞了原有文檔的...

名稱:Word文檔殺手(Worm/DocKiller),病毒類型:蠕蟲,病毒大小53248位元組。病毒運行後會搜尋軟碟、隨身碟等移動存儲磁碟和網路映射驅動器上的Word文檔(*.doc)檔案,並用...

WORD殺手病毒別名WORD文檔殺手,平台Win 2000/XP。...... 描述Trojan/DelDoc.BAT“WORD文檔殺手”變種BAT是一個木馬,由 Trojan/DelDoc(“WORD文檔殺手”)病毒釋放出...

特別指出,此病毒還能自我載入到隨身碟的自動運行檔案里,這樣,一旦用戶將感染了該病毒的隨身碟接入電腦,WORD文檔殺手病毒就會自動運行,導致所有WORD文檔神秘失蹤。...

美麗殺手(Melissa)病毒是專門針對微軟電子郵件伺服器MS Exchange和電子郵件收發軟體0ut1ookExpress的Word宏病毒,是一種拒絕服務的攻擊型病毒,能夠影響計算機運行微軟...

2002年11月14日下午被瑞星首次截獲的一個極度危險的惡性蠕蟲病毒--“殺手13”...RICHED20.DLL SHDOCVW.DLL,當WORD打開這些文檔時,便會將這兩個病毒檔案載入到...

“文檔殺手(Trojan.VB.DocKiller.a)”病毒警惕程度★★★,木馬病毒,通過網路傳播,依賴系統:WIN9X/NT/2000/XP。 該病毒用Visual Basic語言編寫,病毒啟動後將自己...

該病毒用Visual Basic語言編寫,看上去很像正常的Word文檔,對普通用戶有很強的誘惑性。...

“OFFICE殺手(Trojanspy.3mcab)”病毒:警惕程度★★★☆,木馬病毒,通過漏洞傳播...病毒試圖搜尋中毒機器上含有“試卷”、“試題”字元的Word文檔,把這些文檔發動到...

“美麗殺手”(Melissa)病毒是專門針對微軟電子郵件伺服器MS Exchange和電子郵件收發軟體0ut1ookExpress的Word宏病毒,是一種拒絕服務的攻擊型病毒,能夠影響計算機運行...

該病毒是一個感染MS Word97/Word2000文檔的宏病毒。 該病毒由ThisDocument的模組組成,它使用Document_Open宏, Document_Close 宏和Document_New宏進行感染。...

Trojan/DelDoc是一款病毒,該病毒一旦發作,可以將office用戶的WORD文檔逐個刪除,所有windows版本用戶無一倖免。危險級別 ★★...

東方衛士的安全專家解釋說:此病毒能自我載入到隨身碟的自動運行檔案里。這樣,一旦用戶將感染了該病毒的隨身碟接入任何單位內部網路的任何一台電腦,WORD文檔殺手病毒就會自動...

病毒名稱 : W97M/Thus.A 別名:C糟殺手 病毒特點: 該病毒是一個感染MS Word97/Word2000文檔的宏病毒。 該病毒由ThisDocument的模組組成,它使用Document_Open宏, ...

“Word文檔殺手”蠕蟲病毒Worm/DocKiller運行後會搜尋軟碟、隨身碟等移動存儲磁碟和網路映射驅動器上的Word文檔(*.doc)檔案,並用試圖用自身覆蓋找到的Word文檔,達到傳播...