概述

ARP(AddressResolutionProtocol),即地址解析協定,是根據IP位址解析物理地址的一個TCP/IP協定。主機將包含目標IP位址信息的ARP請求廣播到網路中的所有主機,並接收返回訊息,以此確定目標ip地址的物理地址;收到返回訊息後將該IP位址和物理地址存入本機ARP快取中並保留一定時間,以便下次請求時直接查詢ARP快取以節約資源。

攻擊原理

1、交換網路的嗅探

假設有i台主機A,B,C位於同一個交換式區域網路中,監聽者主機為A,而主機B、c正在進行通信,A希望能嗅探到B與c之間的通信數據,於是A就可以偽裝成c對B做ARP欺騙,向B傳送偽造的ARP應答包,在這個偽造的應答包中,IP位址為c的IP位址,而MAC地址為A的MAC地址:B在接收到這個應答包後,會刷新它的ARP快取,這樣在B的ARP快取表中就出現了c的IP位址對應的是A的MAC地址,說詳細點,就是讓B認為c的IP位址映射到的MAC地址為主機A的MAC地址,這樣,B想要傳送給C的數據實際上卻傳送給了A,這樣就達到了嗅探的目的。黑客就可以利用這種手段盜取網路上的重要信息。

ARP攻擊

ARP攻擊2、IP位址衝突

當網路內部有計算機中了ARP病毒,網路內其他計算機就會經常彈出IP位址衝突的警告:這是怎么產生的呢?比如某主機B規定IP位址為192.168.1.18,如果它處於開機狀態,那么其他主機D也把它的IP位址改為192.168.1.18就會造成IP位址衝突。其原理就是:主機D在連線網路(或更改PI地址)的時候它就會向網路內部傳送ARP廣播包,告訴其他計算機自己的IP位址。如果網路內部存在相同IP位址的主機B,那么B就會通過ARP來作出應答,當D接收到這個應答數據包後,D就會跳出IP位址衝突的警告,B也會彈出IP位址衝突警告:因此用ARP欺騙可以來偽造這個ARPReply,使目標主機一直受到IP位址衝突警告的閒擾。

3、阻止目標的數據包通過網關

比如在一個區域網路內通過網關上網,那么區域網路內部的計算機上的ARP快取中就存在網關IP-MAC對應記錄。如果該記錄被ARP病毒更改,那么該計算機向外傳送的數據包就會傳送到了錯誤的網關硬體地址上。這樣.該計算機就無法上網了。

攻擊分類

1、ARP泛洪攻擊

通過向網關傳送大量ARP報文,導致網關無法正常回響。首先傳送大量的ARP請求報文,然後又傳送大量虛假的ARP回響報文,從而造成網關部分的CPU利用率上升難以回響正常服務請求,而且網關還會被錯誤的ARP表充滿導致無法更新維護正常ARP表,消耗網路頻寬資源。

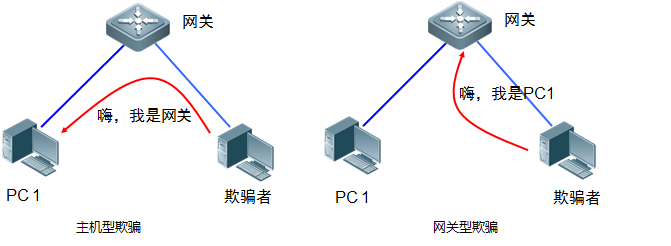

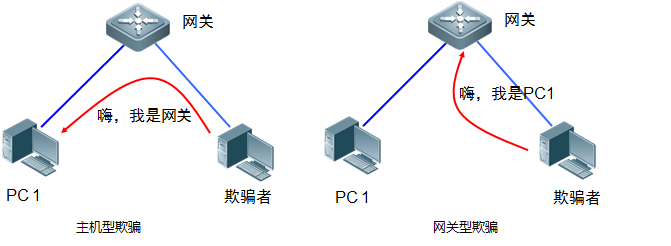

2、ARP欺騙主機的攻擊

ARP欺騙主機的攻擊也是ARP眾多攻擊類型中很常見的一種。攻擊者通過ARP欺騙使得區域網路內被攻擊主機傳送給網關的流量信息實際上都傳送給攻擊者。主機刷新自己的ARP使得在自己的ARP快取表中對應的MAC為攻擊者的MAC,這樣一來其他用戶要通過網關傳送出去的數據流就會發往主機這裡,這樣就會造成用戶的數據外泄。

3、欺騙網關的攻擊

欺騙網關就是把別的主機傳送給網關的數據通過欺騙網關的形式使得這些數據通過網關傳送給攻擊者。這種攻擊目標選擇的不是個人主機而是區域網路的網關,這樣就會攻擊者源源不斷的獲取區域網路內其他用戶韻數據.造成數據的泄露,同時用戶電腦中病毒的機率也會提升。

4、中間人攻擊

中間人攻擊是同時欺騙區域網路內的主機和網關,區域網路中用戶的數據和網關的數據會發給同一個攻擊者,這樣,用戶與網關的數據就會泄露。

5、IP位址衝突攻擊

通過對區域網路中的物理主機進行掃描,掃描出區域網路中的物理主機的MAC地址,然後根據物理主機的MAC進行攻擊,導致區域網路內的主機產生IP位址衝突,影響用戶的網路正常使用。

攻擊演化

初期:ARP欺騙

這種有目的的發布錯誤ARP廣播包的行為,被稱為ARP欺騙。ARP欺騙,最初為

黑客所用,成為黑客竊取

網路數據的主要手段。

黑客通過發布錯誤的ARP廣播包,阻斷正常通信,並將自己所用的電腦偽裝成別人的電腦,這樣原本發往其他電腦的數據,就發到了黑客的電腦上,達到竊取數據的目的。

中期:ARP惡意攻擊

後來,有人利用這一原理,製作了一些所謂的“管理

軟體”,例如

網路剪刀手、執法官、

終結者等,這樣就導致了ARP惡意攻擊的泛濫。往往使用這種

軟體的人,以惡意破壞為目的,多是為了讓別人斷線,逞一時之快。

特別是在網咖中,或者因為商業競爭的目的、或者因為個人無聊泄憤,造成惡意ARP攻擊泛濫。

隨著網咖經營者摸索出禁用這些特定

軟體的方法,這股風潮也就漸漸平息下去了。

現在:綜合的ARP攻擊

最近這一波ARP攻擊潮,其目的、方式多樣化,衝擊力度、影響力也比前兩個階段大很多。

首先是病毒加入了ARP攻擊的行列。以前的病毒攻擊網路以

廣域網為主,最有效的攻擊方式是

DDOS攻擊。但是隨著防範能力的提高,病毒製造者將目光投向區域網路,開始嘗試ARP攻擊,例如最近流行的

威金病毒,ARP攻擊是其使用的攻擊手段之一。

相對病毒而言,盜號程式對網咖運營的困惑更大。盜號程式是為了竊取用戶帳號密碼數據而進行ARP欺騙,同時又會影響到其他

電腦上網。

攻擊防護

1)不要把網路信任關係單純地建立在IP基礎上或MAC基礎上(RARP同樣存在欺騙的問題),應在網路中架設DHCP伺服器,綁定網關與客戶端IP+MAC,該做法需要注意的是要保證網路中的dhcp伺服器相互之間不衝突。

2)添加靜態的ARP映射表,不讓主機刷新設定好的映射表,該做法適用於網路中主機位置穩定,不適用在主機更換頻繁的區域網路中。

3)停止使用ARP,將ARP作為永久條目保存在映射表中。

4)架設ARP伺服器。通過該伺服器查找自己的ARP映射表來回響其他機器的ARP廣播。

5)IP的傳輸使用“proxy”代理。

6)使用防火牆等連續監控網路。注意有使用SNMP的情況下,ARP的欺騙有可能導致陷阱包丟失。

ARP攻擊

ARP攻擊