不對稱加密算法

相關詞條

- 非對稱加密算法

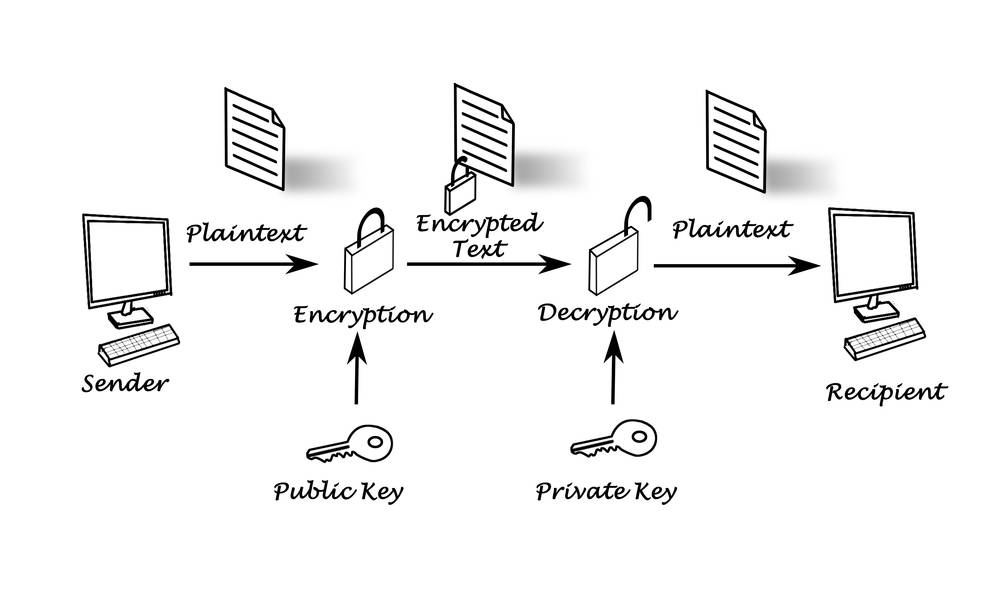

非對稱加密算法是一種密鑰的保密方法。非對稱加密算法需要兩個密鑰:公開密鑰(publickey:簡稱公鑰)和私有密鑰(privatekey:簡稱私鑰)。公鑰與私鑰是一對,如果用公鑰對...

- 不對稱加密算法

不對稱加密算法使用兩把完全不同但又是完全匹配的一對鑰匙—公鑰和私鑰。在使用不對稱加密算法加密檔案時,只有使用匹配的一對公鑰和私鑰,才能完成對明文的加密和...

- 不對稱加密

一種加密算法。在這種加密算法中,加密和解密過程分別使用不同的密鑰,其中一個密鑰匙不公開的,稱為私鑰,另一個密鑰匙公開的,成為公鑰。一種加密算法。在這種加密...

- 非對稱加密

對稱加密算法在加密和解密時使用的是同一個秘鑰;而非對稱加密算法需要兩個密鑰來進行加密和解密,這兩個密鑰是公開密鑰(public key,簡稱公鑰)和私有密鑰(private ...

- 非對稱算法

非對稱密鑰算法是指一個加密算法的加密密鑰和解密密鑰是不一樣的,或者說不能由其中一個密鑰推導出另一個密鑰。...

- 加密算法

數據加密的基本過程就是對原來為明文的檔案或數據按某種算法進行處理,使其成為不可讀的一段代碼為“密文”,使其只能在輸入相應的密鑰之後才能顯示出原容,通過這樣...

- 非對稱密碼

常用的非對稱密碼算法有RSA、ECC等。下面就對 RSA 算法進行簡要介紹。RSA算法是在1978年提出來的 ,它是第一個既能用於數據加密也能用於數字簽名的算法。它的安全...

- 公鑰算法

這是一種不對稱加密算法。公鑰算法包括快速公鑰算法與傳統公鑰算法。快速公鑰算法與傳統公鑰算法相比具有更廣泛地套用前景,對快速公鑰系統的研究是當前公鑰系統研究的一...

- 加密技術

對稱加密採用了對稱密碼編碼技術,它的特點是檔案加密和解密使用相同的密鑰,即加密密鑰也可以用作解密密鑰,這種方法在密碼學中叫做對稱加密算法,對稱加密算法使用起來...

- 密碼算法

密碼算法是用於加密和解密的數學函式,密碼算法是密碼協定的基礎。現行的密碼算法主要包括序列密碼、分組密碼、公鑰密碼、散列函式等,用於保證信息的安全,提供鑑別、完整...

- mceliece算法

mceliece算法是一種基於代數編碼理論的不對稱加密算法,開發於1978年,設計者是Robert McEliece。...

- 公鑰加密

1 常見算法 2 緣起 3 非對稱 4 對稱密鑰密碼體制 公鑰加密常見算法 編輯 RSA、ElGamal、背包算法、Rabin(Rabin的加密法可以說是RSA方法的特例)、Diffie-Hellm...

- ElGamal加密算法

在密碼學中,ElGamal加密算法是一個基於迪菲-赫爾曼密鑰交換的非對稱加密算法。它在1985年由塔希爾·蓋莫爾提出。...

- 加密解密技術

對稱加密採用了對稱密碼編碼技術,它的特點是檔案加密和解密使用相同的密鑰,即加密密鑰也可以用作解密密鑰,這種方法在密碼學中叫做對稱加密算法,對稱加密算法使用起來...

- RSA算法

RSA加密算法是一種非對稱加密算法。在公開密鑰加密和電子商業中RSA被廣泛使用。RSA是1977年由羅納德·李維斯特(Ron Rivest)、阿迪·薩莫爾(Adi Shamir)和倫納德·阿...

- 公開密鑰加密

公開密鑰加密(public-key cryptography)也稱為非對稱密鑰加密(asymmetric cryptography),是一種密碼學算法類型。該加密算法使用兩個不同的密鑰:加密密鑰和解密密鑰。...

- 加密體系

在密碼學中,加密是將明文信息隱匿起來,使之在缺少特殊信息時不可讀。加密體系包括了加密算法、數字摘要、數字簽名和CA。...

- 數據加密技術

公開密鑰,又稱非對稱密鑰,加密和解密時使用不同的密鑰,即不同的算法,雖然兩者之間存在一定的關係,但不可能輕易地從一個推導出另一個。有一把公用的加密密鑰,有...

- 公鑰加密體制

公鑰加密體制是不對稱密鑰,優點是運算速度快,密鑰產生容易。...... 公鑰加密體制是不對稱密鑰,優點是運算速度快,...(5) 解密算法D,它是一族由C到M的解密變換,...

- 私鑰

私鑰加密算法使用單個私鑰來加密和解密數據。由於具有密鑰的任意一方都可以使用該密鑰解密數據,因此必須保護密鑰不被未經授權的代理得到。私鑰加密又稱為對稱加密,因為...

- 密碼體制

對稱密碼算法的優點是計算開銷小,加密速度快,是用於信息加密的主要算法。它的局限性在於它存在著通信的貿易雙方之間確保密鑰安全交換的問題。此外,某一貿易方有幾個...

- 數據安全

如通過磁碟陣列、數據備份、異地容災等手段保證數據的安全,數據安全是一種主動的包含措施,數據本身的安全必須基於可靠的加密算法與安全體系,主要是有對稱算法與公開...

- 密鑰密碼體系

直到現代以前,密碼學幾乎專指加密算法:將普通信息(明文)轉換成難以理解的資料(密文)的過程;解密算法則是其相反的過程:由密文轉換回明文;密碼機(cipher或cypher)...

- 密鑰管理

採用對稱加密算法進行保密通信,需要共享同一密鑰。通常是系統中的一個成員先選擇一個秘密密鑰,然後將它傳送另一個成員或別的成員。X9.17標準描述了兩種密鑰:密鑰...

- 數字信封

數字信封是一種綜合利用了對稱加密技術和非對稱加密技術兩者的優點進行信息安全傳輸的一種技術。數字信封既發揮了對稱加密算法速度快、安全性好的優點,又發揮了非對稱...

- 秘鑰

公開密鑰加密(英語:Public-key cryptography),也稱為非對稱加密(英語:asymmetric cryptography),是密碼學的一種算法,它需要兩個密鑰,一個是公開密鑰,另一個是私有...

- 公開密鑰密碼系統

有兩類基本的加密算法可供對檔案加密者選擇:保密密鑰和公開/私有密鑰。在保密密鑰中,加密者和解密者使用相同的密鑰,被稱為對不對稱密鑰,這類算法有DES和IDEA。...

- 計算機安全基礎

數字簽名(Digital Signature)技術是不對稱加密算法的典型套用。數字簽名的套用過程是,數據源傳送方使用自己的私鑰對數據校驗和或其他與數據內容有關的變數進行加密處理...