故障原因及現象,原因,現象,解決思路,解決方案,攻擊現象,病毒原理,網路模型簡介,協定簡介,欺騙過程,病毒表現形式,電腦定位,命令行法,工具軟體法,抓包嗅探法,病毒查殺,防範技巧,病毒的認識,被攻擊表現,清除arp病毒,防禦軟體,防範從我做起,有效認識病毒,

故障原因及現象

原因

現象

當

區域網路內有某台電腦運行了此類ARP欺騙的木馬的時候,其他用戶原來直接通過

路由器上網轉由通過病毒主機上網,切換的時候用戶會斷一次線。

切換到病毒

主機上網後,如果用戶已經登入了傳奇伺服器,那么病毒主機就會經常偽造斷線的假像,那么用戶就得重新登錄傳奇伺服器,這樣病毒主機就可以盜號了。

由於ARP欺騙的木馬發作的時候會發出大量的數據包導致區域網路通訊擁塞,用戶會感覺上網速度越來越慢。當

木馬程式停止運行時,用戶會恢復從路由器上網,切換中用戶會再斷一次線。

該機一開機上網就不斷發Arp欺騙

報文,即以假冒的網卡

物理地址向同一

子網的其它機器傳送Arp報文,甚至假冒該子網網關物理地址矇騙其它機器,使網內其它機器改經該病毒

主機上網,這個由真網關向假網關切換的過程中其它機器會斷一次網。倘若該病毒機器突然關機或離線,則其它機器又要重新搜尋真網關,於是又會斷一次網。所以會造成某一子網只要有一台或一台以上這樣的病毒機器,就會使其他人上網斷斷續續,嚴重時將使整個

網路癱瘓。這種病毒(木馬)除了影響他人上網外,也以竊取病毒機器和同一子網內其它機器上的用戶

帳號和密碼為目的,而且它發的是Arp

報文,具有一定的隱秘性,如果占系統資源不是很大,又無防病毒軟體監控,一般用戶不易察覺。

經抽樣測試,學校提供的

賽門鐵克防病毒軟體企業版10.0能有效查殺已知的Arp

欺騙病毒(木馬)病毒。

惡意軟體由於國際上未有明確界定,暫無一款防病毒軟體能提供100%杜絕其發作的解決方案,需要藉助某些

輔助工具進行清理。

解決思路

不要把你的網路安全信任關係建立在IP基礎上或MAC基礎上。

設定靜態的MAC-->IP對應表,不要讓

主機刷新你設定好的轉換表。

除非必要,否則停止ARP使用,把ARP做為永久條目保存在對應表中。

使用ARP伺服器。確保這台ARP伺服器不被黑。

使用硬體禁止主機。

定期用回響的IP包中獲得一個rarp請求,檢查ARP回響的真實性。

定期輪詢,檢查主機上的ARP快取。

解決方案

一般出現區域網路

網咖用戶一般可以用ROS

路由進行綁定,在

主機上安裝上

ARP防火牆服務端,客戶機安裝客戶端,雙相綁定比較安全。

推薦軟體:http://wwwantiarpcom/down.asp?ArticleID=81

建議採用雙向綁定解決和防止ARP欺騙。在電腦上綁定

路由器的IP和MAC地址

首先,獲得路由器的區域網路的MAC地址(例如HiPER網關地址192.168.16.254的MAC地址為0022aa0022aa區域網路連線埠MAC地址>)。

@echo off

arp -d

arp -s 192.168.16.254 00-22-aa-00-22-aa

將網關IP和MAC更改為您自己的網關IP和MAC即可,讓這個檔案開機運行(拖到“開始-程式-啟動”)。

自己手動清除病毒:

⒈立即升級作業系統中的防病毒軟體和

防火牆,同時打開“實時監控”功能,實時地攔截來自區域網路上的各種ARP病毒變種。

⒉立即根據自己的作業系統版本下載微軟MS06-014和MS07-017兩個

系統漏洞補丁程式,將補丁程式安裝到區域網路中存在這兩個漏洞的計算機系統中,防止病毒變種的感染和傳播。

⒊檢查是否已經中毒:

a. 在

設備管理器中,單擊“查看—顯示隱藏的設備”

c. 查找是否存在:“NetGroup Packet Filter Driver” 或 “NetGroup Packet Filter”,如果存在,就表明已經中毒。

⒋對沒有中毒機器,可以

下載軟體Anti ARP Sniffer,填入網關,啟用自動防護,保護自己的ip地址以及網關地址,保證正常上網。

⒌對已經中毒電腦可以用以下方法手動清除病毒:

⑴刪除:%windows%\System32\LOADHW.EXE (有些電腦可能沒有)

⑵a. 在

設備管理器中,單擊“查看—顯示隱藏的設備”

b. 在設備樹結構中,打開“非即插即用設備”

c. 找到 “NetGroup Packet Filter Driver” 或 “NetGroup Packet Filter”

e. 重啟系統

⑶刪除:%windows%\System32\drivers\

npf.sys⑷刪除%windows%\System32\msitinit.dll(有些電腦可能沒有)

⑸刪除註冊表服務項:開始〉運行〉regedit〉打開,進入

註冊表,全註冊表搜尋npf.sys,把檔案所在資料夾Npf整個刪除.(應該有2個).至此arp病毒清除.

⑹根據經驗,該病毒會下載大量病毒,木馬及

惡意軟體,並修改winsocks,導致不能打開網頁,不能打開netmeeting等,為此還需要做下面幾步工作:

a.用防毒軟體清理惡意軟體,木馬.

b.檢查並刪除下列檔案並相關啟動項:

1)%windows%\System32\nwizwmgjs.exe(一般防毒軟體會隔離)

2)%windows%\System32\nwizwmgjs.dll(一般防毒軟體會隔離)

3)%windows%\System32\ravzt.exe(一般防毒軟體會隔離)

4)%windows%\System32\ravzt.dat

3)%windows%\System32\googleon.exe

c.重置winsock(可以用軟體修復,下面介紹一個比較簡單的辦法):

開始>;運行>

CMD,進入

命令提示符,輸入cd..回車,一直退出至c盤根目錄,在C:>;下輸入netsh winsock reset回車,然後按提示重啟計算機。

攻擊現象

⒈網上銀行、遊戲及QQ賬號的頻繁丟失

一些人為了獲取非法利益,利用ARP欺騙程式在網內進行非法活動,此類程式的主要目的在於破解賬號登入時的加密解密算法,通 過截取區域網路中的數據包,然後以分析數據通訊協定的方法截獲用戶的信息。運行這類木馬病毒,就可以獲得整個區域網路中上網用 戶賬號的詳細信息並盜取。

⒉

網速時快時慢,極其不穩定,但單機進行光纖

數據測試時一切正常

當局域內的某台計算機被ARP的欺騙程式非法侵入後,它就會持續地向網內所有的計算機及網路設備傳送大量的非法ARP欺騙數據包, 阻塞網路通道,造成網路設備的承載過重,導致網路的通訊質量不穩定。

⒊區域網路內頻繁性區域或整體掉線,重啟計算機或網路設備後恢復正常

當帶有ARP欺騙程式的計算機在網內進行通訊時,就會導致頻繁掉線,出現此類問題後重啟計算機或禁用網卡會暫時解決問題,但掉 線情況還會發生。

病毒原理

網路模型簡介

眾所周知,按照OSI (Open Systems Interconnection Reference Model

開放系統互聯參考模型) 的觀點,可將網路系統劃分為7層結構,每一個層次上運行著不同的協定和服務,並且上下層之間互相配合,完成網路數據交換的功能。

然而,OSI的模型僅僅是一個參考模型,並不是實際網路中套用的模型。實際上套用最廣泛的商用

網路模型即TCP/IP體系模型,將網路劃分為四層,每一個層次上也運行著不同的協定和服務。

協定簡介

我們大家都知道,在區域網路中,一台

主機要和另一台主機進行通信,必須要知道目標主機的IP位址,但是最終負責在區域網路中傳送數據的網卡等

物理設備是不識別IP位址的,只能識別其硬體地址即MAC地址。MAC地址是48位的,通常表示為12個16進制數,每2個16進制數之間用“-”或者冒號隔開,如:00-0B-2F-13-1A-11就是一個MAC地址。每一塊網卡都有其全球唯一的MAC地址,網卡之間傳送數據,只能根據對方網卡的MAC地址進行傳送,這時就需要一個將高層數據包中的IP位址轉換成低層MAC地址的協定,而這個重要的任務將由ARP協定完成。

ARP全稱為Address Resolution Protocol,

地址解析協定。所謂“地址解析”就是

主機在傳送數據包前將目標主機IP位址轉換成目標主機MAC地址的過程。ARP協定的基本功能就是通過目標設備的IP位址,查詢目標設備的MAC地址,以保證通信的順利進行。這時就涉及到一個問題,一個區域網路中的電腦少則幾台,多則上百台,這么多的電腦之間,如何能準確的記住對方電腦網卡的MAC地址,以便數據的傳送呢?這就涉及到了另外一個概念,ARP快取表。在區域網路的任何一台主機中,都有一個ARP快取表,該表中保存這網路中各個電腦的IP位址和MAC地址的對照關係。當這台主機向同區域網路中另外的主機傳送數據的時候,會根據ARP快取表里的對應關係進行傳送。

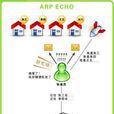

下面,我們用一個模擬的區域網路環境,來說明ARP欺騙的過程。

欺騙過程

假設一個只有三台電腦組成的區域網路,該區域網路由

交換機(

Switch)連線。其中一個電腦名叫A,代表攻擊方;一台電腦叫S,代表源

主機,即傳送數據的電腦;另一台電腦名叫D,代表目的主機,即接收數據的電腦。這三台電腦的IP位址分別為192.168.0.2,192.168.0.3,192.168.0.4。MAC地址分別為MAC_A,MAC_S,MAC_D。

現在,S電腦要給D電腦傳送數據了,在S電腦內部,上層的TCP和UDP的數據包已經傳送到了最底層的

網路接口層,數據包即將要傳送出去,但這時還不知道目的主機D電腦的MAC地址MAC_D。這時候,S電腦要先查詢自身的ARP快取表,查看裡面是否有192.168.0.4這台電腦的MAC地址,如果有,那很好辦,就將 封裝在

數據包的外面。直接傳送出去即可。如果沒有,這時S電腦要向全網路傳送一個ARP

廣播包,大聲詢問:“我的IP是192.168.0.3,硬體地址是MAC_S,我想知道IP位址為192.168.0.4的

主機的硬體地址是多少?” 這時,全網路的電腦都收到該ARP廣播包了,包括A電腦和D電腦。A電腦一看其要查詢的IP位址不是自己的,就將該數據包丟棄不予理會。而D電腦一看IP位址是自己的,則回答S電腦:“我的IP位址是192.168.0.4,我的硬體地址是MAC_D”需要注意的是,這條信息是單獨回答的,即D電腦單獨向S電腦傳送的,並非剛才的廣播。現在S電腦已經知道目的電腦D的MAC地址了,它可以將要傳送的數據包上貼上目的地址MAC_D,傳送出去了。同時它還會動態更新自身的ARP快取表,將192.168.0.4-MAC_D這一條記錄添加進去,這樣,等S電腦下次再給D電腦傳送數據的時候,就不用大聲詢問傳送ARP

廣播包了。這就是正常情況下的數據包傳送過程。

這樣的機制看上去很完美,似乎整個區域網路也天下太平,相安無事。但是,上述數據傳送機制有一個致命的缺陷,即它是建立在對區域網路中電腦全部信任的基礎上的,也就是說它的假設前提是:無論區域網路中那台電腦,其傳送的ARP數據包都是正確的。那么這樣就很危險了!因為區域網路中並非所有的電腦都安分守己,往往有非法者的存在。比如在上述數據傳送中,當S電腦向全網詢問“我想知道IP位址為192.168.0.4的主機的硬體地址是多少?”後,D電腦也回應了自己的正確MAC地址。但是當此時,一向沉默寡言的A電腦也回話了:“我的IP位址是192.168.0.4,我的硬體地址是MAC_A” ,注意,此時它竟然冒充自己是D電腦的IP位址,而MAC地址竟然寫成自己的!由於A電腦不停地傳送這樣的應答數據包,本來S電腦的ARP快取表中已經保存了正確的記錄:192.168.0.4-MAC_D,但是由於A電腦的不停應答,這時S電腦並不知道A電腦傳送的數據包是偽造的,導致S電腦又重新動態更新自身的ARP快取表,這回記錄成:192.168.0.4-MAC_A,很顯然,這是一個錯誤的記錄(這步也叫ARP快取表中毒),這樣就導致以後凡是S電腦要傳送給D電腦,也就是IP位址為192.168.0.4這台

主機的數據,都將會傳送給MAC地址為MAC_A的主機,這樣,在光天化日之下,A電腦竟然劫持了由S電腦傳送給D電腦的數據!這就是ARP欺騙的過程。

如果A這台電腦再做的“過分”一些,它不冒充D電腦,而是冒充網關,那後果會怎么樣呢?我們大家都知道,如果一個區域網路中的電腦要連線外網,也收發的數據都就是登入網際網路的時候,都要經過區域網路中的網關轉發一下,所有要先經過網關,再由網關發向網際網路。在區域網路中,網關的IP位址一般為192.168.0.1。如果A這台電腦向全網不停的傳送ARP欺騙廣播,大聲說:“我的IP位址是192.168.0.1,我的硬體地址是MAC_A”這時區域網路中的其它電腦並沒有察覺到什麼,因為區域網路通信的前提條件是信任任何電腦傳送的ARP

廣播包。這樣區域網路中的其它電腦都會更新自身的ARP快取表,記錄下192.168.0.1-MAC_A這樣的記錄,這樣,當它們傳送給網關,也就是IP位址為192.168.0.1這台電腦的數據,結果都會傳送到MAC_A這台電腦中!這樣,A電腦就將會監聽整個區域網路傳送給網際網路的數據包!

實際上,這種病毒早就出現過,這就是ARP地址欺騙類病毒。一些

傳奇木馬(Trojan/PSW.LMir)具有這樣的特性,該木馬一般通過傳奇外掛、

網頁木馬等方式使區域網路中的某台電腦中毒,這樣中毒電腦便可

嗅探到整個區域網路傳送的所有數據包,該木馬破解了《傳奇》遊戲的數據包

加密算法,通過截獲區域網路中的數據包,分析數據包中的用戶隱私信息,盜取用戶的遊戲帳號和密碼。在解析這些

封包之後,再將它們傳送到真正的網關。這樣的病毒有一個令網咖遊戲玩家聞之色變的名字:“傳奇網咖殺手”

病毒表現形式

由於網路遊戲數據包在傳送過程中,均已採用了強悍的

加密算法,因此這類ARP病毒在解密數據包的時候遇到了很大的難度。新出現的一種ARP病毒,與以前的一樣的是,該類ARP病毒也是向全網傳送偽造的ARP欺騙廣播,自身偽裝成網關。但區別是,它著重的不是對網路遊戲數據包的解密,而是對於

HTTP請求訪問的修改。

HTTP是

套用層的協定,主要是用於WEB網頁訪問。還是以上面的區域網路環境舉例,如果區域網路中一台電腦S要請求某個網站頁面,如想請求easynet.5d6dcom這個網頁,這台電腦會先向網關傳送HTTP請求,說:“我想登入easynet.5d6dcom網頁,請你將這個網頁下載下來,並傳送給我。”這樣,網關就會將easynet.5d6dcom頁面下載下來,並傳送給S電腦。這時,如果A這台電腦通過向全網傳送偽造的ARP欺騙廣播,自身偽裝成網關,成為一台ARP中毒電腦的話,這樣當S電腦請求WEB網頁時,A電腦先是“好心好意”地將這個頁面下載下來,然後傳送給S電腦,但是它在返回給S電腦時,會向其中插入惡意網址連線!該惡意網址連線會利用MS06-014和MS07-017等多種

系統漏洞,向S電腦種植木馬病毒!同樣,如果D電腦也是請求WEB頁面訪問,A電腦同樣也會給D電腦返回帶毒的網頁,這樣,如果一個區域網路中存在這樣的ARP病毒電腦的話,整個

網段的電腦將會全部中毒!

電腦定位

命令行法

這種方法比較簡便,不利用第三方工具,利用系統自帶的ARP命令即可完成。上文已經說過,當區域網路中發生ARP欺騙的時候,ARP病毒電腦會向全網不停地傳送ARP欺騙廣播,這時區域網路中的其它電腦就會動態更新自身的ARP

快取表,將網關的MAC地址記錄成ARP病毒電腦的MAC地址,這時候我們只要在其它受影響的電腦中查詢一下當前網關的MAC地址,就知道中毒電腦的MAC地址了,查詢命令為 ARP -a,需要在cmd命令提示行下輸入。輸入後的返回信息如下:

Internet Address Physical Address Type

192.168.0.1 00-50-56-e6-49-56 dynamic

這時,由於這個電腦的ARP表是錯誤的記錄,因此,該MAC地址不是真正網關的MAC地址,而是中毒電腦的MAC地址!這時,再根據網路正常時,全網的IP—MAC地址對照表,查找中毒電腦的IP位址就可以了。由此可見,在網路正常的時候,保存一個全網電腦的IP—MAC地址對照表是多么的重要。可以使用nbtscan 工具掃描全網段的IP位址和MAC地址,保存下來,以備後用。

工具軟體法

現在網上有很多ARP病毒定位工具,其中做得較好的是Anti ARP Sniffer(現在已更名為ARP

防火牆),下面我就演示一下使用Anti ARP Sniffer這個

工具軟體來定位ARP中毒電腦。

首先打開Anti ARP Sniffer 軟體,輸入網關的IP位址之後,再點擊紅色框內的“枚舉MAC”按鈕,即可獲得正確網關的MAC地址.

接著點擊“自動保護”按鈕,即可保護當前網卡與網關的正常通信。

當區域網路中存在ARP欺騙時,該數據包會被Anti ARP Sniffer記錄,該軟體會以氣泡的形式報警。

這時,我們再根據欺騙機的MAC地址,對比查找全網的IP-MAC地址對照表,即可快速定位出中毒電腦。

抓包嗅探法

當區域網路中有ARP病毒欺騙時,往往伴隨著大量的ARP欺騙

廣播數據包,這時,流量檢測機制應該能夠很好的檢測出網路的異常舉動,此時Ethereal 這樣的

抓包工具就能派上用場。

以上三種方法有時需要結合使用,互相印證,這樣可以快速準確的將ARP中毒電腦定位出來。

病毒查殺

較老類型的ARP病毒運行特徵比較隱蔽,電腦中毒時並無明顯異常現象,這類病毒運行時自身無進程,通過注入到Explorer.exe進程來實現隱藏自身。其註冊表中的啟動項也很特殊,並非常規的Run鍵值載入,也不是服務載入,而是通過註冊表的

AppInit_DLLs鍵值載入實現開機自啟動的,這一點比較隱蔽,因為正常的系統AppInit_DLLs鍵值是空的。也正由於這個特點,利用Autoruns這個

工具軟體就可以快速掃描出病毒檔案體。

ARP病毒檔案主體,該檔案雖然擴展名為log,看似很像是系統日誌檔案,但其實,它是一個不折不扣的病毒!除了Log形式的病毒檔案,還有一些以Bmp作為擴展名的病毒檔案,同樣,這些病毒檔案也不是圖片檔案,而是EXE格式的

執行檔,在同目錄下還有同名的dll檔案,這些都是病毒體。

%WinDir%\ KB*.log

或者

%WinDir%\ *.bmp

%WinDir%\同名.dll

如何區別正常的log日誌檔案,bmp圖片檔案和病毒檔案呢?其實很簡單,用記事本程式打開該檔案,查看其

檔案頭是否有“MZ”的標記即可,找到這些檔案後,可以先清除註冊表中的相關鍵值,然後重啟系統到安全模式下,手動刪除檔案即可。

對於最近多發的,修改WEB請求頁面的新型ARP病毒,則改變了病毒檔案的表現形式,現對簡單,利用系統進程查看和啟動項查看註冊表的Run鍵值,可以明顯發現病毒的檔案,另外,利用KV 的未知病毒掃描程式進行檢測,也是一個好辦法。

區域網路ARP病毒通用的處理流程

⒈先保證網路正常運行

方法一:編輯個***.bat檔案內容如下:

arp.exes

**.**.**.**(網關ip)****

**

**

**

**(

網關mac地址)

end

讓網路用戶點擊就可以了!

辦法二:編輯一個註冊表問題,鍵值如下:

WindowsRegistryEditorVersion5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

“mac”=“arps

網關IP位址網關Mac地址”

然後保存成Reg檔案以後在每個客戶端上點擊導入註冊表。

2找到感染ARP病毒的機器。

a:在電腦上ping一下網關的IP位址,然後使用ARP-a的命令看得到的網關對應的MAC地址是否與實際情況相符,如不符,可去查找與該MAC地址對應的電腦。

b:使用

抓包工具,分析所得到的ARP數據報。有些ARP病毒是會把通往網關的路徑指向自己,有些是發出虛假ARP回應包來混淆網路通信。第一種處理比較容易,第二種處理比較困難,如果防毒軟體不能正確識別病毒的話,往往需要手工查找感染病毒的電腦和手工處理病毒,比較困難。

c:使用mac地址掃描工具,nbtscan掃描全

網段IP位址和MAC地址對應表,有助於判斷感染ARP病毒對應MAC地址和IP位址。

預防措施:

1,及時升級客戶端的作業系統和套用程式補丁;

2,安裝和更新防毒軟體。

4,如果網路規模較少,儘量使用手動指定IP設定,而不是使用DHCP來分配IP位址。

5,如果

交換機支持,在交換機上綁定MAC地址與IP位址。

防範技巧

病毒的認識

由於區域網路在最初設計的時候沒有考慮安全的問題,所以存在很多漏洞,

arp欺騙就是最常見的一種。

ARP欺騙分為二種,一種是對

路由器ARP表的欺騙;另一種是對區域網路PC的

網關欺騙。第一種ARP欺騙的原理是——截獲網關數據。它通知路由器一系列錯誤的區域網路MAC地址,並按照一定的頻率不斷進行,使真實的地址信息無法通過更新保存在路由器中,結果路由器的所有數據只能傳送給錯誤的MAC地址,造成正常PC無法收到信息。

第二種ARP欺騙的原理是——偽造網關。它的原理是建立假網關,讓被它欺騙的PC向假網關發數據,而不是通過正常的路由器途徑上網。在PC看來,就是上不了網了,“網路掉線了”。

被攻擊表現

⒈用戶頻繁斷網、上網時感覺網路經常掉線,重新開機或修復

本地連線(或先停用再啟用)後網路恢

復正常但幾分鐘後網路再次中斷,甚至客戶端無法登入,但是在某一閒時或半夜某一人上網時自己可以上!

⒉IE瀏覽器在使用過程中頻繁出錯或自動關閉網頁。甚至只有傳送沒有接收的數據包!

⒊一些常用軟體經常出現故障或非正常自動關閉,但是在上網人數較少或某一時段正常的!

清除arp病毒

1 、檢查本機的“ ARP 欺騙”木馬染毒進程

點選“進程”標籤。察看其中是否有一個名為“ MIR0.dat ”的進程。如果有,則說明已經中毒。

右鍵點擊此進程後選擇“結束進程”。

2 、檢查網內感染“ ARP 欺騙”木馬染毒的計算機

1)在“開始” “運行”輸入cmd後確定。

2)在彈出的

命令提示符框中輸入並執行以下命令ipconfig

3)記錄網關 IP 地址,即“ Default Gateway ”對應的值,例如“ 10.17.1.1”。

4)再輸入並執行 以下命令:arp –a

5)在“ Internet Address ”下找到上步記錄的網關 IP 地址,記錄其對應的

物理地址,即“ Physical Address ”值,例如“ 00-05-e8-1f-35-54 ”。在網路正常時這就是網關的正確物理地址,在網路受“ ARP 欺騙”木馬影響而不正常時,它就是木馬所在計算機的網卡物理地址。

步驟一:

在能正常上網時,進入

MS-DOS視窗,輸入命令:arp -a,查看網關的IP對應的正確MAC地址, 並將其記錄下來。

注意:如果已經不 能上網則輸入一次命令arp -d將arp快取中的內容刪空,計算機可暫時恢復上網(攻擊如果不停止的話)。一旦能上網就立即將網路斷掉(禁用網卡或拔掉網線),再運行arp -a。

步驟二:

如果計算機已經有網關的正確MAC地址,而不能上網。只需手工將網關IP和正確的MAC地址綁定,即可確保計算機不再被

欺騙攻擊。

要想手工綁定,可在MS-DOS視窗下運行以下命令:

arp -s 網關IP 網關MAC

例如:假設計算機所處網段的網關為10.17.1.1,本機地址為10.17.1.14,在CMD命令行工具下輸入arp -a後輸出如下:

C:\>arp -a

Interface: 192.168.40.101 --- 0x10004

Internet Address Physical Address Type

192.168.40.1 ec-88-8f-b8-1f-fc dynamic

其中,ec-88-8f-b8-1f-fc就是網關192.168.40.1對應的MAC地址,類型是動態(dynamic)的,因此是可被改變的。

被攻擊後,再用該命令查看,就會發現該MAC已經被替換成攻擊機器的MAC。如果希望能找出攻擊機器,徹底根除攻擊,可以在此時將該MAC記錄下來,為以後查找該攻擊的機器做準備。

手工綁定arp的命令為:

arp –s 192.168.40.1 ec-88-8f-b8-1f-fc

綁定完,可再用arp -a查看arp快取:

C:\>arp -a

Interface: 192.168.40.101 --- 0x10004

Internet Address Physical Address Type

192.168.40.1 ec-88-8f-b8-1f-fc static

這時,類型變為靜態(static),就不會再受攻擊影響了。

但是,需要說明的是,手工綁定在計算機關機重啟後就會失效,需要再次重新綁定。所以,要徹底根除攻擊,只有找出

網段內被病毒感染的計算機,把病毒殺掉,才算是真正解決問題。

防禦軟體

雙向攔截ARP攻擊、支持Vista、初級用戶零設定+豐富的高級設定、安裝免重啟、低資源占用。

⒉ 360ARP防火牆

防範從我做起

⒈查殺病毒和木馬。採用防毒軟體(需更新至最新病毒庫)、採用最新木馬查殺軟體進行在安全模式下徹底查殺(計算機啟動時時按F8可進入安全模式)。

⒊不使用軟體更改自己的mac地址。

⒋發現別人惡意攻擊或有中毒跡象(例如發現arp攻擊地址為某台計算機的mac地址),及時告知和制止。

有效認識病毒

ARP病毒也叫ARP地址欺騙類病毒,這是一類特殊的病毒。該病毒一般屬於木馬病毒,不具備主動傳播的特性,不會自我複製,但是由於其發作的時候會向全網傳送偽造的ARP數據包,嚴重干擾全網的正常運行,其危害甚至比一些蠕蟲病毒還要嚴重得多。

ARP病毒發作時,通常會造成網路掉線,但網路連線正常,區域網路的部分電腦不能上網,或者所有電腦均不能上網,無法打開網頁或打開網頁慢以及區域網路連線時斷時續並且

網速較慢等現象,嚴重影響到企業網路、網咖、校園網路等區域網路的正常運行。