組網結構

部署傳統

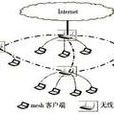

無線網路時,人們總是苦於難以尋找到合適的有線接入點,尤其在空曠、缺乏銅線/光纖等有線資源的室外環境中,問題更加明顯。WMN的出現在很大程度上解決了這一問題:傳統WLAN中,每一個AP都需要通過有線接入點連線到

有線區域網路;而802.11mesh網路由一組呈網狀分布的

無線路由器組成,無線路由器必須實現兩個功能:用戶接入(即傳統802.11

無線區域網路AP的功能)和

無線中繼(即轉發數據給另一無線路由器)。如圖1所示,只需要設定部分

無線路由器通過有線接入點連線到

寬頻骨幹網就足夠了,至於無線路由器之間則採用

點對點方式通過

無線中繼鏈路互聯,而在無線路由器對用戶

終端提供802.11連線。這大大減少了對有線資源的需求,極大地便利了

無線網路的部署。

圖1 802.11mesh網

關鍵技術

當前,業界的802.11mesh網

體系結構不盡相同,主要區別在於

無線中繼的方式和無線中繼鏈路

路由選擇的方法。

無線中繼手段,業界主要的分歧在於採用Multi-Band、Multi-Radio方式還是採用Single-Band、Single-Radio方式。如果用戶接入和

無線中繼工作於同一頻段,如使用工作於2.4GHz的802.11b作為用戶接入,同時使用同樣工作於2.4GHz的802.11g作無線中繼,就是一種Single-Band、Single-Radio方式。反之,用戶接入和

無線中繼工作於不同頻段,如使用工作於2.4GHz的802.11b/g作為用戶接入,同時使用工作於5.8GHz的802.11a作無線中繼,則是一種典型的Multi-Band、Multi-Radio方式,採用Multi-Radio方式至少可以將接入部分和無線中繼部分從頻率上分開,使得兩者互不干擾,能在一定程度上提升性能。

而在

路由算法上,沿用有線網路

路由協定還是開發專用的無線mesh

路由協定也是兩種截然不同的技術路線。Mesh

路由的目的是為了尋找最優或相對最優的回傳

路徑。在

無線網路中,網路性能同傳送成功機率息息相關。在WMN中,一個好的

路由算法必須兼顧減少路由跳數以及降低某條鏈路上包錯誤機率。在這個意義上,傳統的有線

路由協定並不適合於無線mesh路由,因為它通常無法考慮一條無線鏈路上包錯誤機率。因此,單從性能角度來考察,必須開發適用於無線環境的mesh路由協定。

安全挑戰

Mesh網和802.11

無線區域網路相比多跳通信是一個主要的安全挑戰。眾所周知無線通信很容易受到

被動攻擊(如竊聽),以及

主動攻擊(如信息篡改,DOS攻擊)。而這些安全隱患在多跳的mesh網中將被進一步放大。

(1)在802.11

無線區域網路中每個用戶端都和AP相連,所以有利於管理員的管理。但是由於802.11mesh網是一個

多跳網路,所以將所有的安全管理都集中一端的

無線網關將延緩網路對攻擊的檢測和應對,這將無疑會給攻擊者帶來好處。

(2)由於

無線路由器距離Internet接入點有近有遠,遠離Internet接入點的

節點有可能獲得很小的頻寬,所以設計合理的協定來保證節點間公平是很重要的。然而對公平性的保護也帶來了新的挑戰。

(3)在有線網路中

路由器一般會得到妥善的保護,所以對有線網路中的路由器的攻擊不是那么方便,然而不同於有線網的路由器

無線路由器一般都在室外分布,比如安放在樓頂或安放在路燈上。所以

無線路由器得不到很好的物理保護。這很容易造成攻擊者對

無線路由器的攻擊,比如修改路由器中的信息,竊取路由器中用於認證的對稱密鑰或公私鑰對,或者用非法的無線路由器替換合法的。

(4)由於

無線路由器得不到很好的物理保護,攻擊者可以潛入網路偽裝成合法的

節點,發布錯誤的路由信息。所以必須設計安全的

路由協定以對抗針對路由協定的攻擊。

解決方案

目前802.11mesh網的安全方案主要是Tropos的TroposMetroMesh方案和Nortel的方案。Tropos Metro Mesh方案,採用了多層安全架構,對客戶機提供WEP、WPA保護;對

無線路由器間的數據採用64/128 bit WEP或128bit AES加密;同時使用VPN來增強整體的安全性。

鏈路層的保護是無線網路安全機制的第一步,但是單獨的鏈路層保護不能提供對敏感數據的保護。TroposMetroMesh使用了一系列方法來保護

鏈路層的安全:

(1)使用WEP通過用加密所有的幀來提供網路接入控制和

安全數據傳輸。但是WEP被證明易受

被動攻擊,如果單獨使用不能提供充分的安全性。

(2)WPA是Wi-Fi聯盟最新的安全標準,它使用更強的

密碼體制。WPA利用EAP和RADIUS提供更強的認證,它還提供了基於802.1x的連線埠

接入控制。

(3)使用128bitAES加密所有終端用戶在mesh網中多跳傳輸的數據直到它們到達一個有線

網關。

(4)使用MAC地址

接入控制列表:接入點通過設定可接入名單和黑名單來進接入控制。但是因為

物理地址可以被修改所以基於MAC地址的

接入控制只能當作多層安全體制中的一部分。

(5)抑制網路名(ESSID):接入點允許管理員有選擇的抑制網路可用性的廣播,這樣可以使非法的

節點不能發現接入點,除非他使用

探測工具。

(6)多網路名(ESSID):使用多接入點標示可以靈活適應有不同無限設備和安全性的用戶組。在三、四層Tropos使用VPN來實現網路接入控制和保護數據傳輸。在

無線路由器上使用流量過濾來加強VPN提供的安全。使用128bit AES加密PWRP

路由協定傳輸的

節點身份和

路由選擇路徑信息。

信息加密

作為

網關的

無線路由器從與它相關聯的

節點收集管理信息並傳送到管理伺服器,並使用AES加密這些流量。所有的

無線路由器可以使用基於Web的配置來進行配置和監控,所有的配置信息使用HTTPS進行保護,這樣

網路管理者可以安全的配置和監控每一個無線路由器。

Nortel在安全方面也別具特色。每個

無線路由器間均建立經過加密的IPSec隧道,以便安全地傳送所有用戶的數據業務、內部信令處理和管理信息,也就是說數據在無線路由器之間的傳送都處於IPSec保護之下。不過

網關並不涉及用戶的認證工作。對於具有WPA(802.11i)功能的用戶而言,

無線路由器會將用戶的認證信息經過IPSec加密隧道“透明地”傳送到網路中心的RADIUS認證伺服器進行合法性認證。通過認證後,

無線路由器與用戶間的傳輸資料就會以WPA/802.11i加密算法加密,用戶的傳輸資料將經由IPSec加密隧道,在無線路由器之間傳送直到

網關。另外,

無線路由器不僅支持多種用戶WPA:EAP-TLS、EAP-TTLS、EAP-PEAP;還在無線路由器間採用以WPA為基礎的認證功能,對新加入網路的無線路由器進行認證,防止非法無線路由器接入。並使用基於WPA的加密功能,保證鄰近

無線路由器間傳送的路由和通信控制協定的安全。

結束語

802.11mesh網將傳統WLAN與mesh網結合起來增強了網路的覆蓋能力以及可靠性。此外它在移動漫遊等方面與傳統WLAN相比較同樣也有著明顯的優勢。2004年1月,IEEE802.11Working Group正式專門成立了格線研究組(Mesh Study Group),同年3月又成立了格線任務組(Mesh Task Group)。目的就是將mesh網的優點寫進802.11協定中去。但是目前對802.11 mesh網的研究還處於起步階段,還有很多需要解決的問題,尤其是對其安全研究的工作還很少。Tropos和Nortel安全方案都頗具特色,將無線側的數據完全處於加密防護下,代表了無線802.11 mesh

網路安全方案的發展趨勢。