蠕蟲是一種能夠利用系統漏洞通過網路進行自我傳播的惡意程式。它是利用網路進行複製和傳播,傳染途徑是通過網路和電子郵件。蠕蟲病毒是自包含的程式(或是一套程式),它能傳播它自身功能的拷貝或它的某些部分到其他的計算機系統中(通常是經過網路連線)。

基本介紹

- 中文名:蠕蟲

- 外文名:Worm

- 功能:自我複製的電腦程式

- 全稱:計算機蠕蟲

- 傳染途徑:網路和電子郵件

- 傳播方式:利用網路進行複製和傳播

定義

蠕蟲定義

蠕蟲病毒定義

入侵模式

組成部分

蠕蟲病毒的入侵模式

蠕蟲病毒的入侵模式

計算機蠕蟲一般指本詞條

蠕蟲是一種能夠利用系統漏洞通過網路進行自我傳播的惡意程式。它是利用網路進行複製和傳播,傳染途徑是通過網路和電子郵件。蠕蟲病毒是自包含的程式(或是一套程式),它能傳播它自身功能的拷貝或它的某些部分到其他的計算機系統中(通常是經過網路連線)。

蠕蟲病毒的入侵模式

蠕蟲病毒的入侵模式蠕蟲病毒是一種常見的計算機病毒。它利用網路進行複製和傳播,傳染途徑是網路和電子郵件。最初的蠕蟲病毒定義是因為在DOS環境下,病毒發作時會在螢幕上出現一條類似...

(計算機蠕蟲病毒名)編輯 鎖定 追隨者利用前不久肆虐全球的SCO炸彈及其變種留下的後門進行傳播,目的還是利用受感染的機器攻擊微軟網站。瑞星反病毒工程師認為,該病毒...

蠕蟲(worm)也可以算是病毒中的一種,但是它與普通病毒之間有著很大的區別。一般認為:蠕蟲是一種通過網路傳播的惡性病毒,它具有病毒的一些共性,如傳播性、隱蔽性、...

蠕蟲是一種能夠利用系統漏洞通過網路進行自我傳播的惡意程式。它是利用網路進行複製和傳播,傳染途徑是通過網路和電子郵件。蠕蟲病毒是自包含的程式(或是一套程式),它...

網路蠕蟲是一種智慧型化、自動化,綜合網路攻擊、密碼學和計算機病毒技術,無須計算機使用者干預即可運行的攻擊程式或代碼,它會掃描和攻擊網路上存在系統漏洞的節點主機,...

網路蠕蟲病毒,一種常見的計算機病毒。它的傳染機理是利用網路進行複製和傳播,傳染途徑是通過網路和電子郵件。最初的蠕蟲病毒定義是因為在DOS環境下,病毒發作時會在...

蠕蟲是一種可以自我複製的代碼,並且通過網路傳播,無需人為干涉就能傳播。網路蠕蟲在傳播階段的首要功能是尋找其他系統進行感染,這個過程可以叫作掃描(scanning)或指紋...

章魚蠕蟲是一種非常複雜的計算機蠕蟲,它包含一組程式,分別存在於網路的多台計算機上。...

它也是依據美國1986年的《計算機欺詐及濫用法案》而定罪的第一宗案件。該蠕蟲由康奈爾大學學生羅伯特·泰潘·莫里斯(Robert Tappan Morris)編寫,於1988年11月2日從...

反核蠕蟲(英語:WANK)是一個電腦黑客用數字命令語言寫成的電腦蠕蟲,1989年它開始攻擊美國航天基地NASA和軍方電腦系統。...

計算機惡性病毒是指破壞系統數據,刪除檔案,甚至摧毀系統的危害性很大的病毒。...... 計算機惡性病毒是指破壞系統數據,刪除...寄生型病毒除了伴隨和“蠕蟲”型,其它...

計算機殭屍病毒,通過網路連線IRC伺服器進行通信從而控制被攻陷的計算機。...... 在美國計算機殭屍病毒史上,還發生使用UNIX作業系統時,造成計算機網的620台微機染上“...

羅伯特·莫里斯是蠕蟲之父,美國國家計算機安全中心(隸屬於美國國家安全局NSA)首席科學家的兒子。...

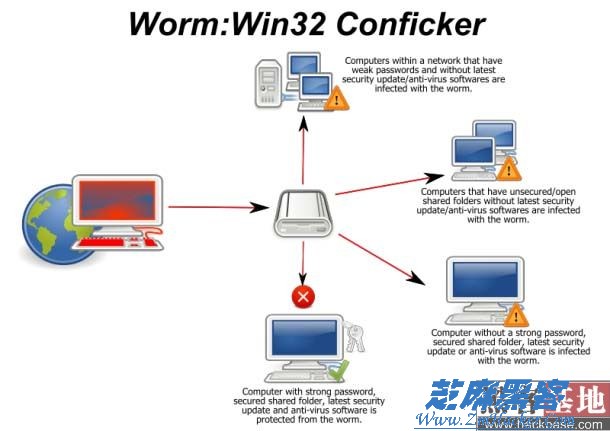

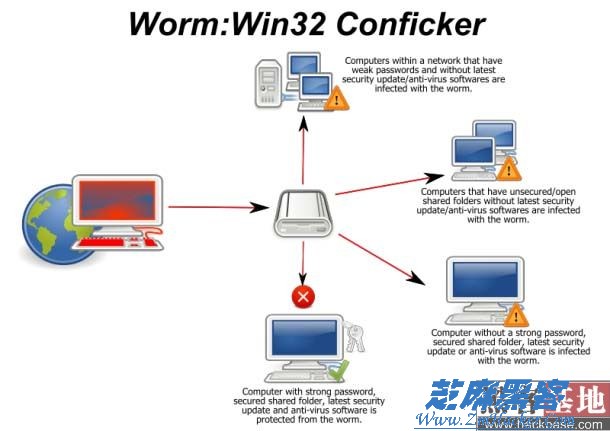

邏輯表明用戶的計算機並沒有得到正確的修復,本文將介紹一些方法幫助用戶保護計算機免受conflicker蠕蟲病毒的攻擊,基於該蠕蟲攻擊系統的方式。...

計算機木馬(又名間諜程式)是一種後門程式,常被黑客用作控制遠程計算機的工具。英文單詞“Troj”,直譯為“特洛伊”。"木馬"程式是目前比較流行的病毒檔案,與一般的...

XSS蠕蟲是指一種具有自我傳播能力的XSS攻擊,殺傷力很大。引發XSS蠕蟲的條件比較高,需要在用戶之間發生互動行為的頁面,這樣才能形成有效的傳播。一般要同時結合反射型...

威金是一種蠕蟲病毒,被感染的計算機會被病毒瘋狂的從網上下載N多木馬、病毒等,並感染大部分通訊軟體、遊戲等,盜取帳號密碼;另外病毒還會搜尋區域網路內的計算機,試圖...

黑客一詞被用於泛指那些專門利用電腦網路和系統安全漏洞對網路進行攻擊破壞或竊取資料的人。計算機病毒是一個程式,一段可執行碼。就像生物病毒一樣,計算機病毒有獨特...

計算機信息安全技術是一門由密碼套用技術、信息安全技術、數據災難與數據恢復技術、作業系統維護技術、區域網路組網與維護技術、資料庫套用技術等組成的計算機綜合套用學科...

艾妮蠕蟲病毒,該病毒集熊貓燒香、維金兩大病毒的特點於一身,是一個傳播性與破壞性極強的蠕蟲,它會瘋狂狂感染用戶電腦中的。exe檔案,下載其它木馬和病毒程式,病毒...

Win32.Blackmal.G是一種通過郵件和網路共享傳播的蠕蟲。蠕蟲是大小為94,154位元組,以UPX格式加殼的可運行程式。...

公安部計算機管理監察司給出的定義是:所謂計算機犯罪,就是在信息活動領域中,利用計算機信息系統或計算機信息知識作為手段,或者針對計算機信息系統,對國家、團體或個人...

一種更具破壞力的惡意代碼——Nimda worm 蠕蟲開始在Internet上迅速蔓延傳播。Nimda蠕蟲病毒感染Windows 系列多種計算機系統,通過多種渠道傳播,其傳播速度之快、影響...

worm,一般解釋為蠕蟲。一般認為蠕蟲是一種通過網路傳播的主動攻擊的惡性計算機病毒,是計算機病毒的子類。早期惡意代碼的主要形式是計算機病毒COHE1985 COHE1989 COHE1990...

計算機病毒會破壞PC中的數據影響計算機使用,甚至使計算機癱瘓。Malware計算機蠕蟲 (Computer Worms)蠕蟲病毒主要利用系統漏洞進行傳播。它通過網路、電子郵件和其它的傳播...

熊貓燒香其實是一種蠕蟲病毒的變種,而且是經過多次變種而來的,由於中毒電腦的可執行...同時,該病毒的某些變種可以通過區域網路進行傳播,進而感染區域網路內所有計算機系統,...

Conficker,也被稱作Downup,Downadup或Kido,Conficker蠕蟲最早於2008年11月20日被發現的以微軟的windows作業系統為攻擊目標的計算機蠕蟲病毒。迄今已出現了A、B、C、E...