Backdoor.Win32.IRCBot.afm,是病毒,病毒類型是IRC後門。

基本介紹

- 軟體名稱:Backdoor.Win32.IRCBot.afm(video.exe)

- 軟體大小:40960 bytes

- 編寫語言:Microsoft Visual C++

- 病毒類型:IRC後門

基本信息,傳播過程,

基本信息

Backdoor.Win32.IRCBot.afm(video.exe)分析

檔案名稱稱:video.exe

檔案大小:40960 bytes

AV命名:Backdoor.Win32.IRCBot.afm (Kaspersky)

加殼方式:未知

編寫語言:Microsoft Visual C++

病毒類型:IRC後門

檔案MD5:c06d070c232bc6ac6346cbd282ef73ae

傳播過程

1、釋放病毒副本:

%Srstemroot%system32\firewall.exe 40960 位元組。

(檔案名稱應該是隨機的,不一定是這個)。

壓縮副本病毒,保存為壓縮檔。並隨機命名,可能是:

IMG0007.PICTUREUPLOAD.COM

IMG0007

game

video

photoalbum

2、修改註冊表,開機自啟:

HKLM\SOFTWARE\MICROSOFT\Windows\CURRENTVERSION\Run

Registry value: Windows Network Firewall Type: REG_SZ

指向:%Srstemroot%system32\firewall.exe

3、添加到系統防火牆的忽略列表:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\List\List

鍵名為:%Srstemroot%system32\firewall.exe,實現穿牆。

4、連線72.10.167.**IRC伺服器,接受遠程控制,可在被控端終止任意進程,並利用為跳板或DDOS攻擊。

可能接受以下命令:

QUIT

PART

JOIN

TOPIC

NOTICE

PRIVMSG

ddos

serv u

serv-u

clone

flood

5、下載其他木馬,技術行為都差不多,隨機命名的。

6、枚舉區域網路資源,嘗試利用IPC、print、Admin等共享傳播病毒,以下面字典猜用戶和口令:

db1234

databasepassword

databasepass

dbpassword

dbpass

domainpassword

domainpass

hello

hell

love

money

slut

**

**

exchange

loginpass

login

win2000

winnt

winxp

win2k

win98

windows

oeminstall

accounting

accounts

letmein

outlook

mail

qwerty

temp123

temp

null

default

changeme

demo

test

2005

2004

2001

secret

payday

deadline

work

1234567890

123456789

12345678

1234567

123456

12345

1234

pass

pass1234

passwd

password

password1

若成功,則拷貝病毒副本至對方目錄,可能是:

C:\Documents and Settings\All Users\Documents\

c:\windows\system32

c:\winnt\system32

c:\windows

c:\winnt

7、利用系統漏洞傳播(Lsass、RPC等漏洞),攻擊的IP範圍:

124.72.143.173(起始) - 隨機。

被攻破的計算機可能被傳播該病毒。

8、嘗試以管理員身份連線其他伺服器,可能是下列未授權的用戶名:

staff

teacher

owner

student

intranet

main

office

control

siemens

compaq

dell

cisco

oracle

data

access

database

domain

backup

technical

mary

katie

kate

george

eric

none

guest

chris

neil

brian

susan

luke

peter

john

mike

bill

fred

wwwadmin

oemuser

user

homeuser

home

internet

root

server

linux

unix

computer

admin

admins

administrat

administrateur

administrador

administrator

如成功,則讀取並試圖破解FlashFXP\sites.dat。

然後可能會將病毒檔案複製到該伺服器。

9、嘗試盜取一些CD-Key,可能是Unreal3、World Of Warcraft等。

解決方法:

1、http://gudugengkekao.ys168.com/下載:

sreng2.5.zip 780KB

2、重啟,按F8進入安全模式。

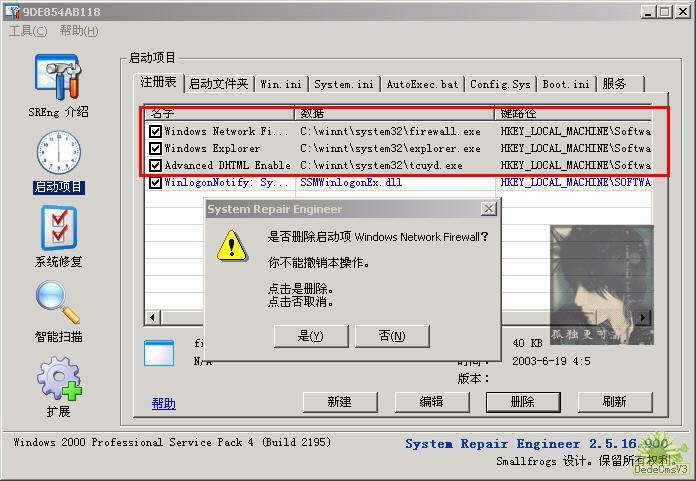

3、打開SREng,刪除註冊表:

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run]

<Windows Network Firewall><C:\winnt\system32\firewall.exe> []

PS:可能鍵值也檔案名稱不同。注意區別哈,不懂的話,把日誌發到反毒區。。

4、一定要打齊系統漏洞。。