基本介紹

- 中文名:安全核心

- 外文名:security kernel

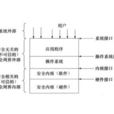

安全核心是指計算機系統中,能根據安全訪問控制策略訪問資源,確保系統用戶之問的安全互操作,並位於作業系統和程式設計環境之間的核心計算機制。安全核心的目標是能夠靈活...

《Windows核心安全與驅動開發(含CD光碟1張)》是2015年6月電子工業出版社出版的圖書,作者是譚文、陳銘霖。...

《Linux核心安全模組深入剖析》是2016年12月1日機械工業出版社出版的圖書,作者是李志。...

《經典Windows核心安全編程講解》是電子工業出版社出版的書籍,該書系統地介紹了串口、鍵盤、磁碟、檔案系統、網路等相關的windows核心模組的編程技術。...

核心是作業系統最基本的部分。它是為眾多應用程式提供對計算機硬體的安全訪問的一部分軟體,這種訪問是有限的,並且核心決定一個程式在什麼時候對某部分硬體操作多長時間...

《寒江獨釣:Windows核心安全編程》是2009年發表於網路的圖書,作者是譚文。...... 《寒江獨釣:Windows核心安全編程》是2009年發表於網路的圖書,作者是譚文。...

本書是目前第一本關於rootkit的詳盡指南,包括rootkit的概念、它們是怎樣工作的、如何構建和檢測它們。世界頂級軟體安全專家、創始人GregHoglund和JamesButler向大家詳細...

《作業系統安全(第2版)》是2011年清華大學出版社出版的圖書,作者是卿斯漢、沈晴霓、劉文清。...

核心錯誤(Kernel panic)是指作業系統在監測到內部的致命錯誤,並無法安全處理此錯誤時採取的動作。...

瀏覽器最重要或者說核心的部分是“Rendering Engine”,可大概譯為“渲染引擎”,不過我們一般習慣將之稱為“瀏覽器核心”。負責對網頁語法的解釋(如標準通用標記語言...

兼容核心(Linux Unified Kernel,簡稱Longene),是一個二進制兼容Windows和Linux套用軟體和設備驅動程式的計算機作業系統核心。它試圖在Linux核心的基礎上利用Linux核心材料...

Linux安全模組(Linux Secrity Module,簡稱LSM)是一種輕量級通用訪問控制框架,適合於多種訪問控制模型在它上面以核心可載入模組的形實現。用戶可以根據自己的需求選擇...

1 核心對象 2 概述 3 核心對象分類 4 核心對象的安全性 核心對象核心對象 編輯 核心對象的數據結構只能被核心訪問,因此應用程式無法在記憶體中找到這些數據結構...

將用戶空間和核心空間置於這種非對稱訪問機制下有很好的安全性,能有效抵禦惡意用戶的窺探,也能防止質量低劣的用戶程式的侵害,從而使系統運行得更穩定可靠。...

Windows系統中兩種基本驅動程式之一,它的特點是:1、核心模式驅動程式將在執行其他應用程式代碼(包括受保護的子系統代碼)的非特權處理器模式中運行。除非用戶模式驅動...

套用介紹 這個軟體主要用來刷核心,把zImage傳到內置儲存根目錄就可以點/sdcard/zImage刷入核心分區來刷核心,不會出現黃色嘆號。 還可以用來備份efs分區,防止因為efs...